I recently stumbled across GitHub Agentic Workflows and I think this is worth sharing — especially for anyone already working with GitHub Actions and Copilot.

The idea

The concept is straightforward: How can you trigger AI agents based on events or schedules?

From GitHub’s perspective, all the puzzle pieces are already in place:

- Copilot with a range of LLMs behind it.

- GitHub Actions as an execution engine that already supports event triggers and cron schedules.

- On top of that, a Markdown file with instructions and permissions — and you can build some interesting things.

A practical example: “Super-Dependabot”

You probably know Dependabot. It is useful, but limited: it can update package versions, but it doesn’t understand breaking changes or larger migrations.

A nice real-world example is this workflow from idan/gazit.me. The idea: check the Astro project website daily, upgrade the project if a new version is available, and create a pull request — fully autonomously.

The workflow file looks roughly like this:

---

on:

schedule: daily on weekdays

permissions: read-all

tools:

web-fetch:

safe-outputs:

create-pull-request:

max: 1

noop:

network:

allowed:

- defaults

- node

- github

- docs.astro.build

---

The Markdown body then tells the agent what to do: fetch the latest Astro version, compare it to the current one, run the upgrade, and open a PR if anything changed.

Result: chore: upgrade astro to v6.2.2 — a fully automated PR created by an AI agent.

What makes this different

You might think: “Okay, it’s just another CI pipeline.” But the key difference is that the agent is not running a fixed script — it reasons about what to do, adapts to the situation, and can handle things that a static workflow definition cannot.

Combining a scheduled or event-driven trigger with an autonomous agent is a genuinely new capability. It is not the same as running Copilot interactively in your IDE.

A word of caution

In a talk I watched, the speaker made an important point: give the agent minimal permissions. You don’t fully control what an autonomous agent will do, especially when it runs without human supervision. Keep permissions tight, restrict network access, and limit what the agent is allowed to create or modify.

This is a different trust model than using Copilot in your editor — there, you review every suggestion before it lands. With agentic workflows, the agent acts on its own.

Ideas

A few things I could see working well:

- Automated dependency upgrades that actually understand migrations (the example above).

- Documentation updates triggered by code changes.

- Issue triage or evaluation — if you can give the agent access to your issue tracker.

More examples are listed on the official GitHub Agentic Workflows page.

Summary

GitHub Agentic Workflows combine things that already exist — Copilot, Actions, Markdown instructions — into something that feels like a genuine step forward. The ability to build schedule-driven or event-triggered autonomous agents, right inside your repository, opens up workflows that were not practical before.

Just remember: keep permissions tight and don’t let the machine run wild.

Hope this helps!

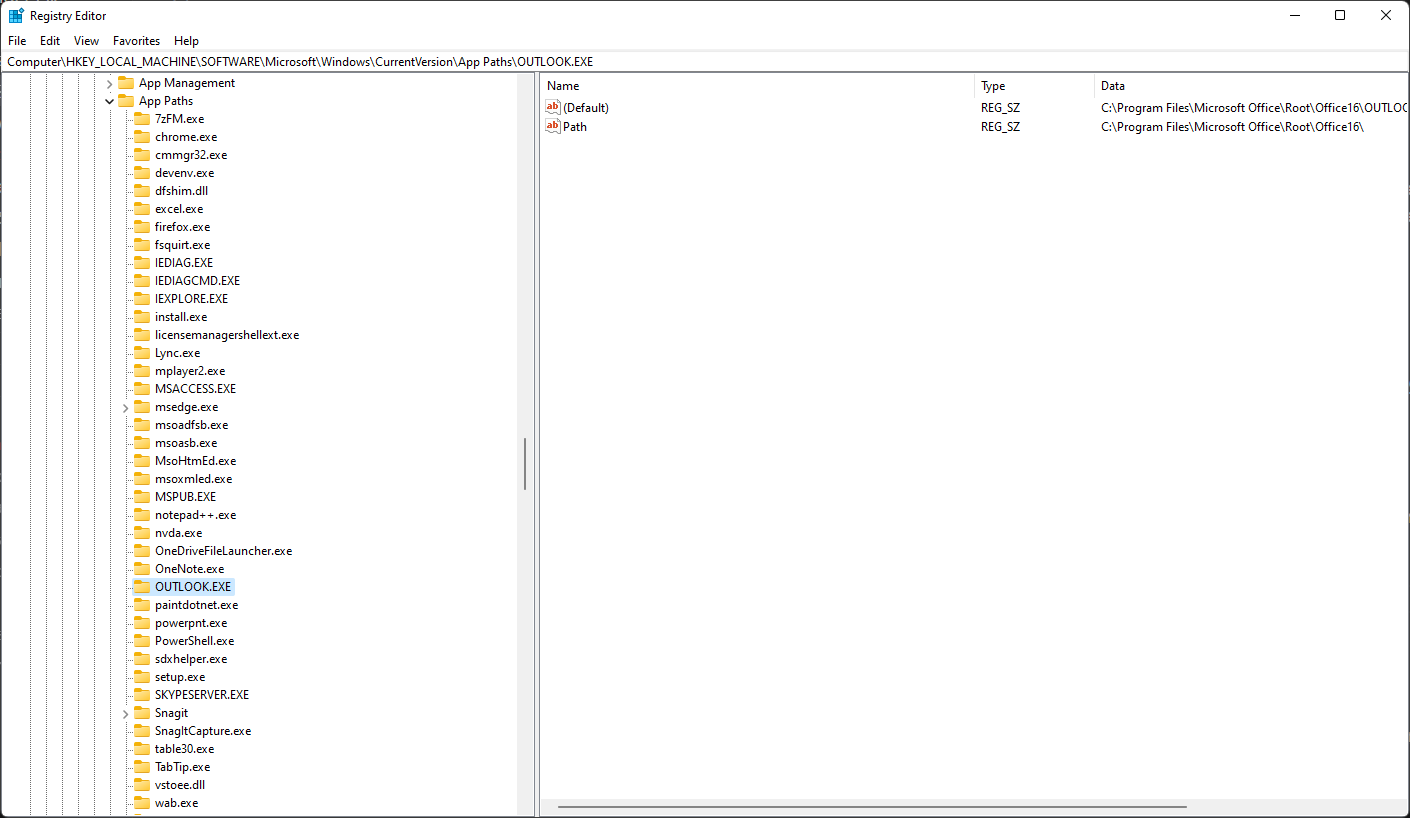

Ich habe ja vor längerer Zeit schon PZZControl für einige Logitech Kameras geschrieben. Hintergrund war eine einfachere Steuerung im Zusammenspiel mit OBS. Da ich mehrere Kameras des selben Typs verwende (PTZ 2 Pro) habe ich manchmal bei der Einrichtung Probleme die Kameras 1-3 zu unterscheiden. Intern in DirectShow erscheinen alle Kameras unter dem gleichen Namen.

Es gibt zwar bereits ein Tool für das umbenennen der Kameras, aber das erlaubt nur 4 Umbenennungen. Will man mehr muss man es kaufen. Das hat mich etwas geärgert.

Also habe ich kurzerhand ein eigenes CameraRename geschrieben.

Das Programm sichert die alten Namen und sollte für alle Kameras, die über DirectShow angesprochen werden funktionieren.

Das Programm benötigt natürlich administrative Rechte um diese Änderung vorzunehmen.

Alles weitere findet sich im Readme auf der GitHub Seite.

Achtung: Der Name des Gerätes im Gerätemanager wird nicht geändert!

Copyright © 2017 Martin Richter

Dieser Feed ist nur für den persönlichen, nicht gewerblichen Gebrauch bestimmt. Eine Verwendung dieses Feeds bzw. der hier veröffentlichten Beiträge auf anderen Webseiten bedarf der ausdrücklichen Genehmigung des Autors.

(Digital Fingerprint: bdafe67664ea5aacaab71f8c0a581adf)

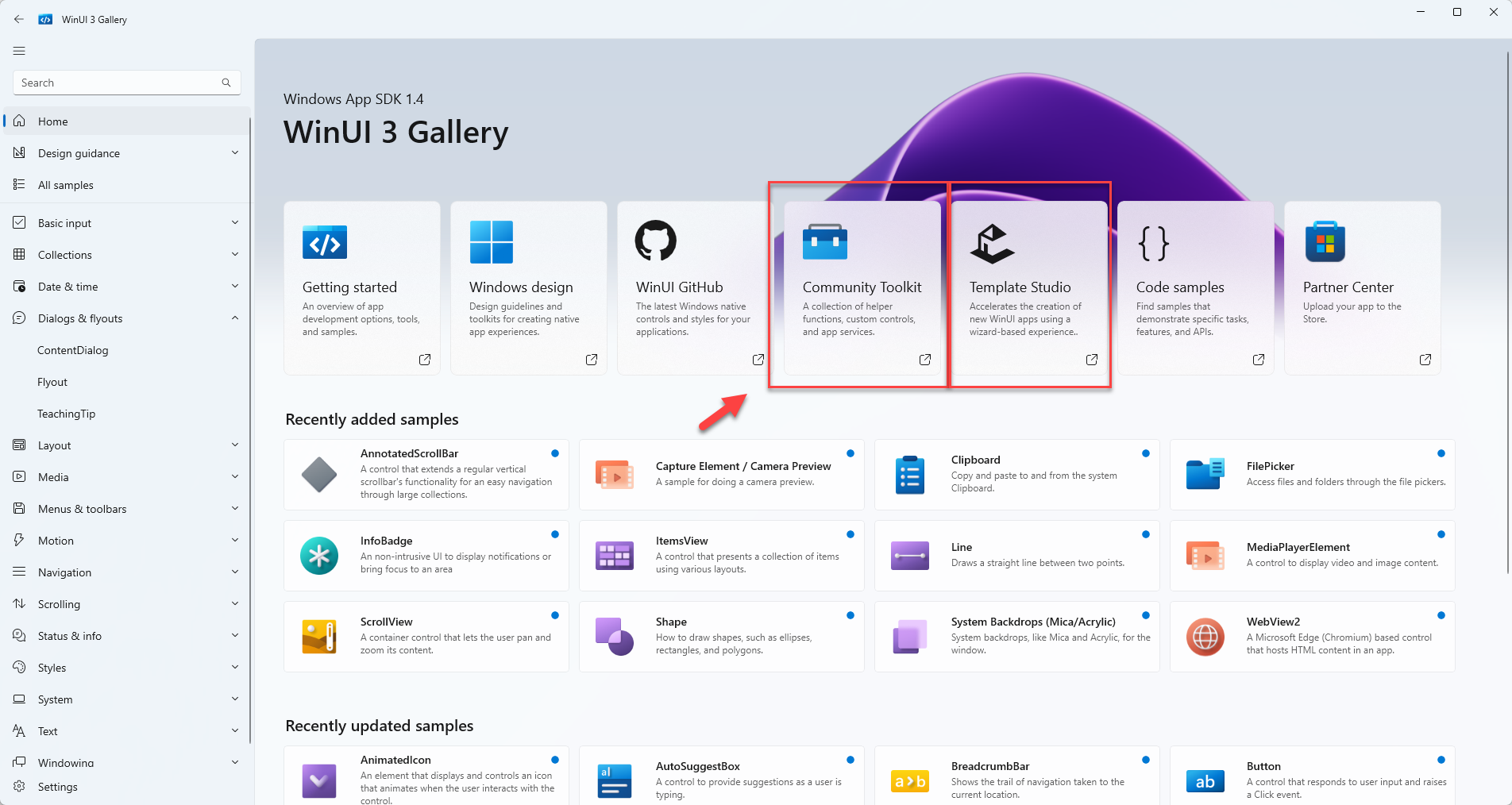

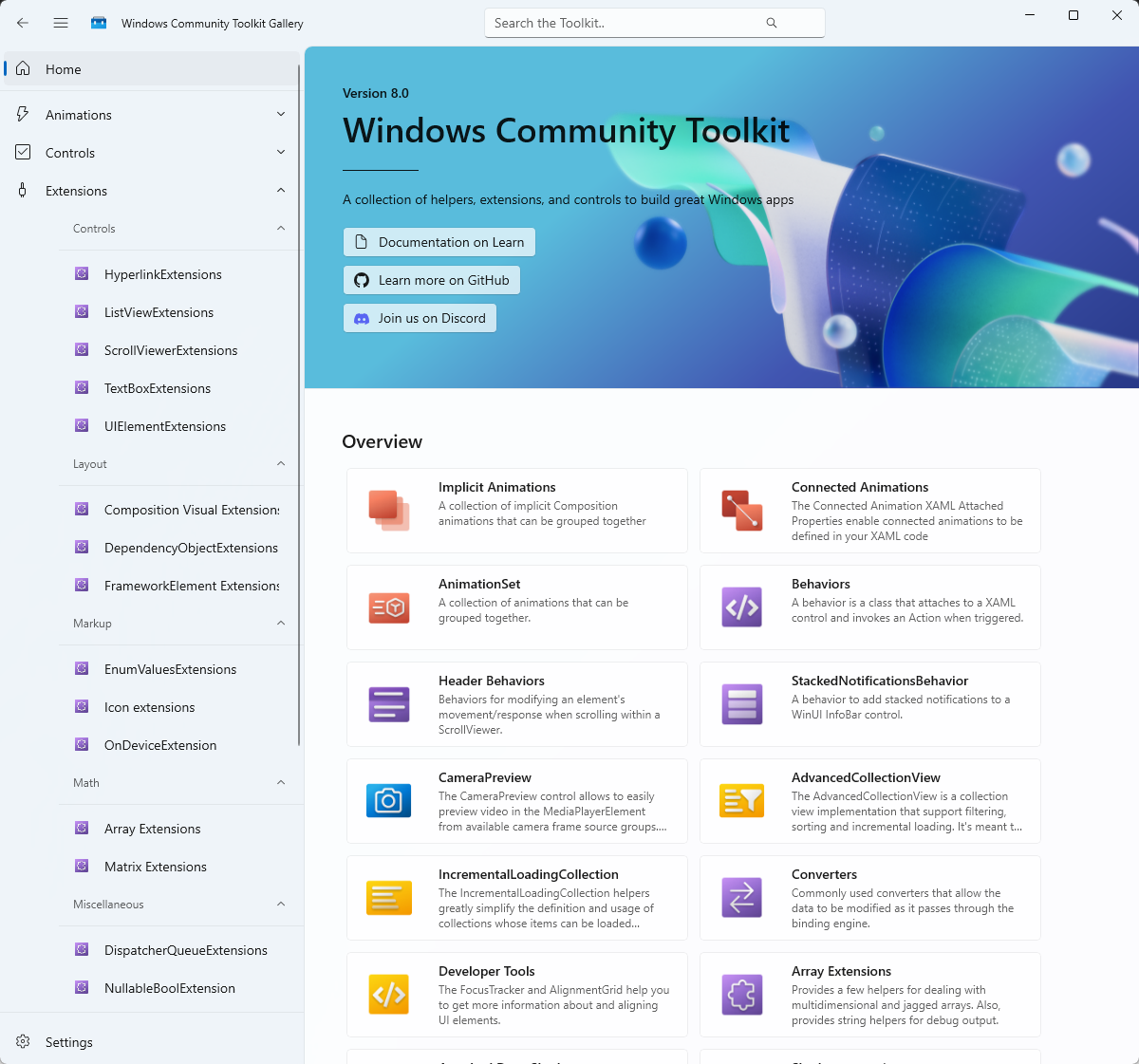

This is probably old news for hardcore AI enthusiasts, but I only recently stumbled across Skills.

Since we are fully invested in the GitHub Copilot tooling world in our product primedocs, I thought this might be worth a quick write-up.

What is a Skill?

A Skill is technically “just” a Markdown file with instructions for the LLM.

In practice, a Skill can include all kinds of things:

- Use tool X for task Y.

- Execute these steps in exactly this order.

- Watch out for these product-specific rules.

A Skill bundles a workflow you would otherwise have to explain again and again.

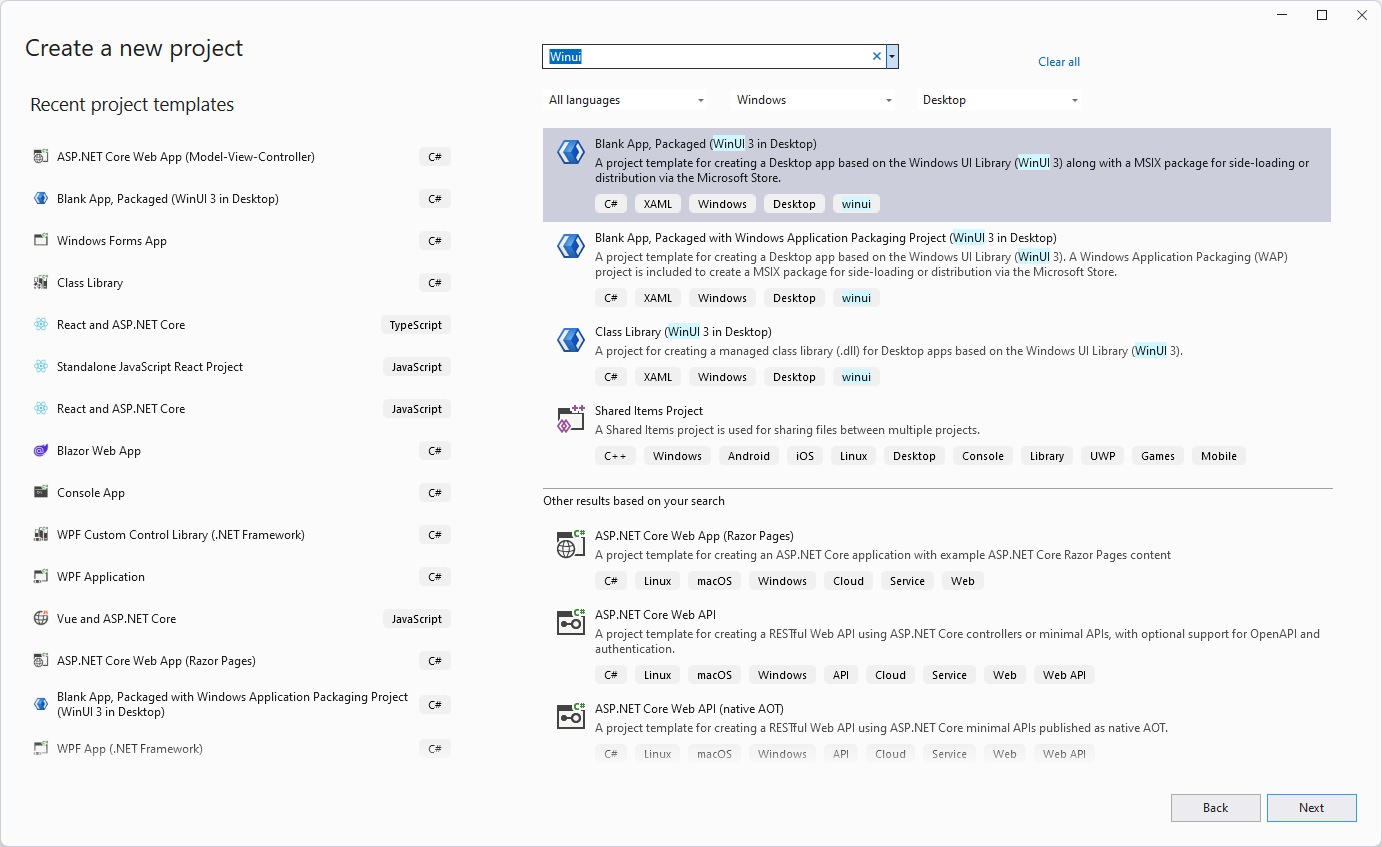

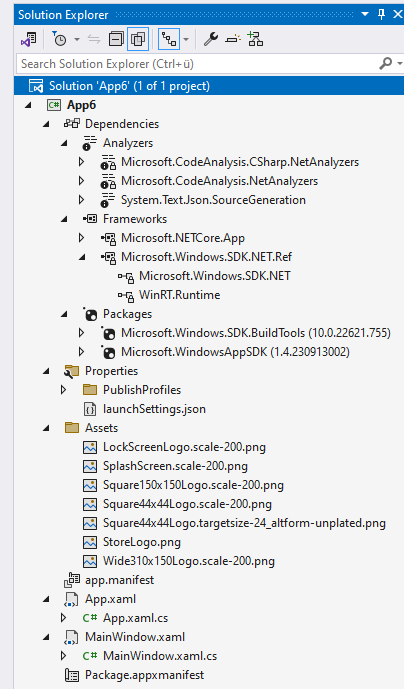

How do you create a Skill?

I can only speak for GitHub here, but other tools (for example Claude) understand similar concepts too and may look for files in different locations.

For GitHub Copilot, create a folder under .github/skills named after your skill.

Inside that folder, add a SKILL.md with metadata and your actual instructions.

GitHub and VS Code also support alternative locations such as .claude/skills, .agents/skills, and personal skills in ~/.copilot/skills.

Schematically, it looks like this:

your-repo/

|-- .github/

| |-- copilot-instructions.md

| |-- skills/

| | |-- review/

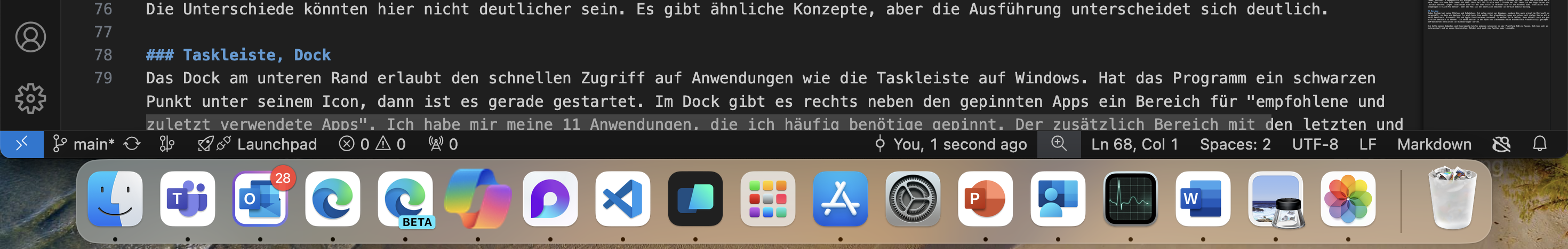

| | | |-- SKILL.md

| | |

| | |-- architecture-check/

| | |-- SKILL.md

Note: You can also place additional assets/tools inside the skill directory.

A minimal SKILL.md can look like this:

---

name: review

description: "Use when reviewing pull requests for risks, regressions, and compatibility issues."

---

# Review Workflow

1. Summarize what changed.

2. Identify functional risks and breaking changes.

3. Check backward compatibility.

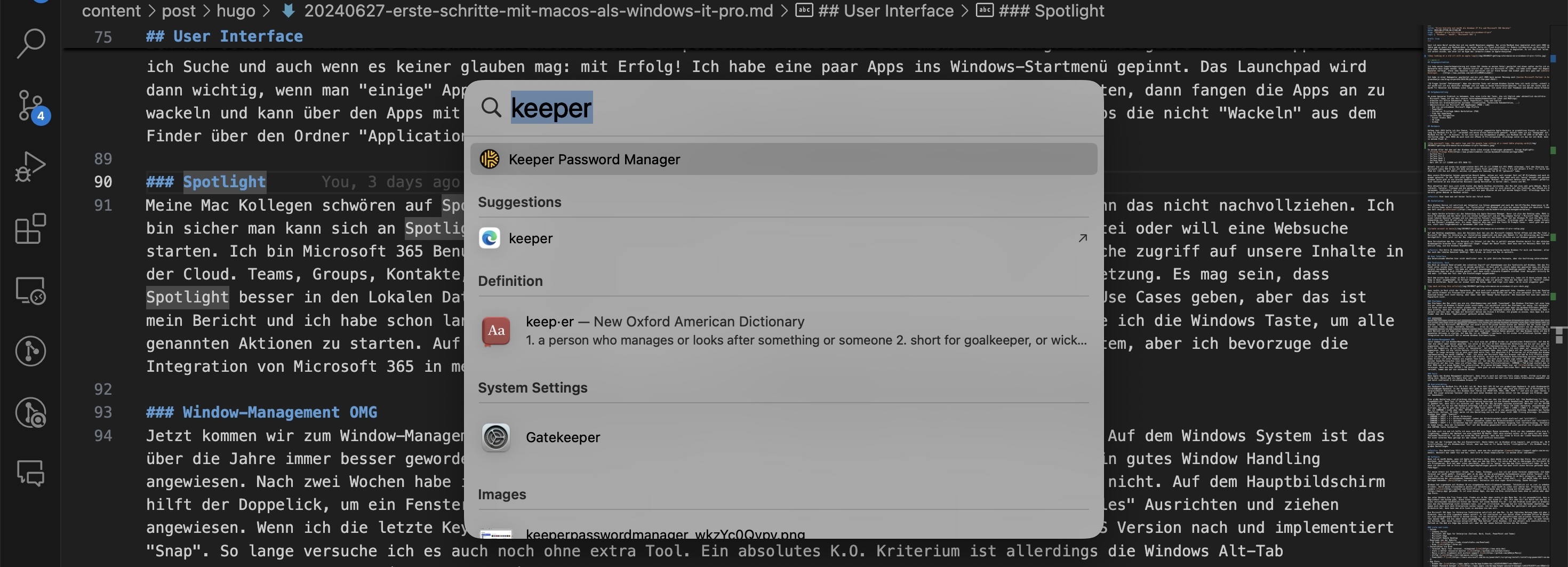

4. Suggest concrete fixes with file references.

Quick checklist:

SKILL.md must be named exactly SKILL.md.- The

name field is required.

- The

description field is required.

- Use lowercase names with hyphens (for example

review-skill).

- Keep the directory name and

name aligned.

Isn’t there already a copilot-instructions.md file?

Yes, fair question: is this duplicate?

Short answer:

copilot-instructions.md is more “always on” (global behavior).- Skills are more “on demand” for a specific workflow.

Or in other words: Instructions are guardrails, Skills are playbooks.

Example: My Review Skill

Right now, my main task is less writing code and more reviewing and judging it: is this actually good for the product or not?

For that, I built my own review skill that combines two things:

- It respects our general coding guidelines.

- It focuses on product-specific pitfalls, for example when components are no longer backward compatible.

That saves me time in every review and gives me much more consistent results.

How do you use the Skill?

Option 1: via Copilot CLI

In Copilot CLI, you can invoke a skill in chat with a slash command:

/review "Review this PR and focus on backward compatibility risks."

If you need to start an interactive session first, use your local copilot CLI entrypoint and then run the slash command.

Option 2: in Visual Studio Code

In VS Code you can use skills as well (for example via chat slash commands).

In full Visual Studio, I still have not seen equivalent skill support as of March 2026.

Option 3: in Visual Studio IDE

(Edit 19.03.2026)

With the latest Visual Studio update, you can now invoke skills in “Agent” mode as well. There’s no UI to select a skill yet, but if you explicitly specify which skill you want to use, Visual Studio loads it correctly.

Summary

Skills are not magic: in the end, they are structured instructions in a Markdown file.

Still, the leverage is huge, because you can standardize recurring workflows instead of prompting from scratch every single time.

If you already work heavily with GitHub Copilot, Skills are, in my opinion, a quick “low effort / high impact” step.

Hope this helps!

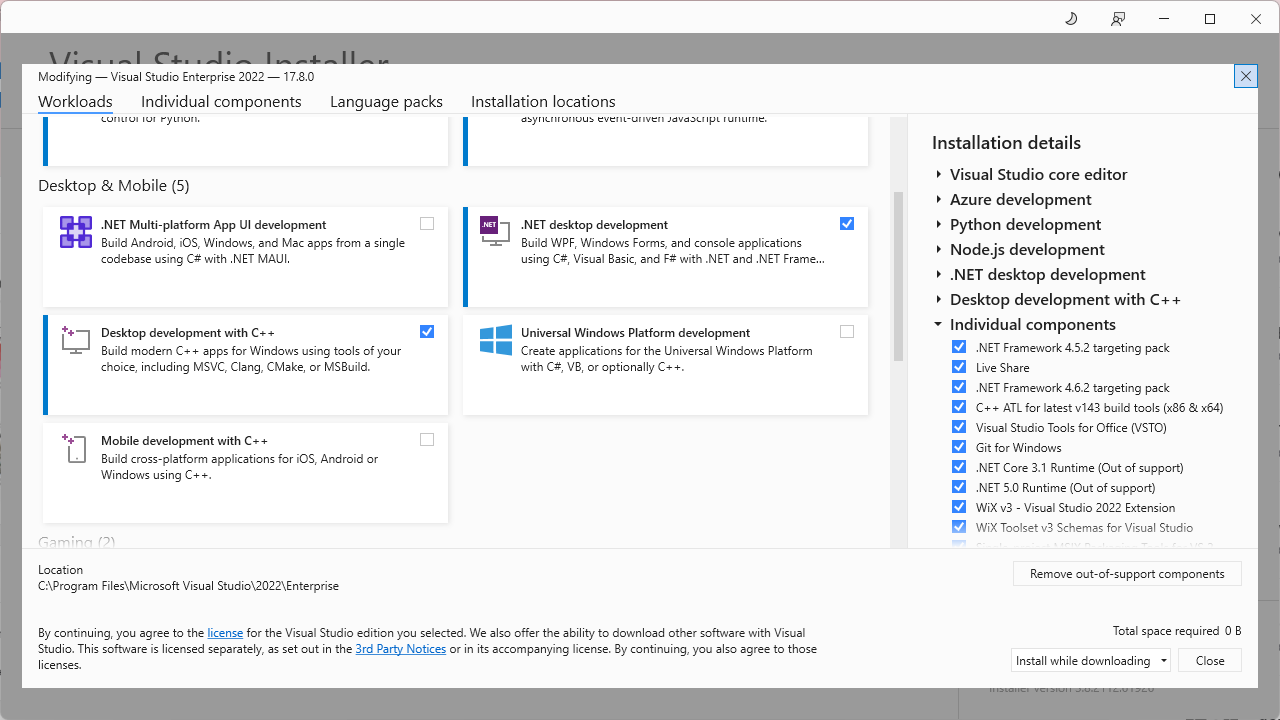

Many .NET projects start as a small prototype, but after a few iterations they grow into a sizable Visual Studio solution with dozens — sometimes hundreds — of projects.

At this point, managing common project settings becomes painful:

A NuGet package needs an update → you touch multiple project files.

A new .NET version is released → update every project manually.

Metadata like company name or product name starts to drift across projects.

If this sounds familiar, this guide is for you.

The Root of the Problem: The .csproj File

<Project Sdk="Microsoft.NET.Sdk.Web">

<PropertyGroup>

<LangVersion>13.0</LangVersion>

<TargetFramework>net8.0</TargetFramework>

<Nullable>enable</Nullable>

<ImplicitUsings>enable</ImplicitUsings>

<AssemblyVersion>1.0.0.0</AssemblyVersion>

<FileVersion>1.0.0.0</FileVersion>

<InformationalVersion>1.0.0.0</InformationalVersion>

<Company>Cool Company</Company>

<Product>Cool Product</Product>

<Copyright>...</Copyright>

</PropertyGroup>

<ItemGroup>

<PackageReference Include="Swashbuckle.AspNetCore" Version="6.6.2" />

<PackageReference Include="Microsoft.Extensions.Logging.Abstractions" Version="8.0.3" />

</ItemGroup>

</Project>

Common pain points:

- Hard-coded compiler settings (target framework, language version, nullable settings).

- Metadata drift (company, product, copyright).

- NuGet versions spread across all projects.

Luckily, .NET provides clean solutions using:

Directory.Build.props, Directory.Build.targets, and Directory.Packages.props.

Directory.Build.props

This file is loaded before the build starts and allows you to define default settings for all projects in the solution.

Values can still be overridden inside individual .csproj files.

Example:

<Project>

<PropertyGroup>

<LangVersion>latest</LangVersion>

<TreatWarningsAsErrors>true</TreatWarningsAsErrors>

<Nullable>enable</Nullable>

<AssemblyVersion>1.0.0.0</AssemblyVersion>

<FileVersion>1.0.0.0</FileVersion>

<InformationalVersion>1.0.0.0</InformationalVersion>

<Company>Cool Company</Company>

<Product>Cool Product</Product>

<Copyright>...</Copyright>

</PropertyGroup>

<!-- or if you want to set a global output directory -->

<PropertyGroup>

<OutDir>C:\output\$(MSBuildProjectName)</OutDir>

</PropertyGroup>

</Project>

How MSBuild Locates Directory.Build.props

MSBuild searches the directory tree upwards from the project location until it finds a file with that name.

It stops at the first match, unless you explicitly chain them, which can be useful - depending on your directory structure.

Directory.Build.targets

While .props files provide early defaults, .targets files are loaded later, making them ideal for:

- Extending build steps

- Overriding MSBuild targets

- Inserting Before/After hooks

- Running custom build logic

Example:

<Target Name="BeforePack">

<Message Text="Preparing NuGet packaging for $(MSBuildProjectName)" />

</Target>

Real-world Example: Muting Warnings:

When you build older branches of a big solution, NuGet may raise vulnerability warnings (NU1901–NU1904).

If the solution uses TreatWarningsAsErrors=true, the build will fail — even though the old state is intentional.

Solution using Directory.Build.targets:

<Project>

<PropertyGroup>

<!-- Mute all vulnerabilities and don't escalate warnings as errors -->

<!-- Uncomment these lines if you need to build an older version (with open vulnerabilities!):

<TreatWarningsAsErrors>false</TreatWarningsAsErrors>

<NoWarn>NU1901, NU1902, NU1903, NU1904</NoWarn>

-->

</PropertyGroup>

</Project>

Directory.Packages.props

This file might be the most important - this enabled Central NuGet Package Management.

The idea is, that you add all your needed NuGet packages in a Directory.Packages.props file like this:

<Project>

<PropertyGroup>

<ManagePackageVersionsCentrally>true</ManagePackageVersionsCentrally>

</PropertyGroup>

<ItemGroup>

<PackageVersion Include="Newtonsoft.Json" Version="13.0.1" />

</ItemGroup>

</Project>

Inside your actual myProject.csproj you just reference the package, but without the actual version number!

...

<ItemGroup>

<PackageReference Include="Newtonsoft.Json" />

</ItemGroup>

This way you have one central file to update your NuGet package and don’t need to scan all existing .csproj-files. This way, you update a package version once, and every project in your solution automatically picks it up.

Note: You can add multiple Directory.Packages.props in your directory tree.

How to deal with exceptions - e.g. one project needs an older/newer package?

If you have this scenario, you always can define an VersionOverride inside your .csproj like this:

<PackageReference Include="Microsoft.Extensions.Logging" VersionOverride="9.0.6" />

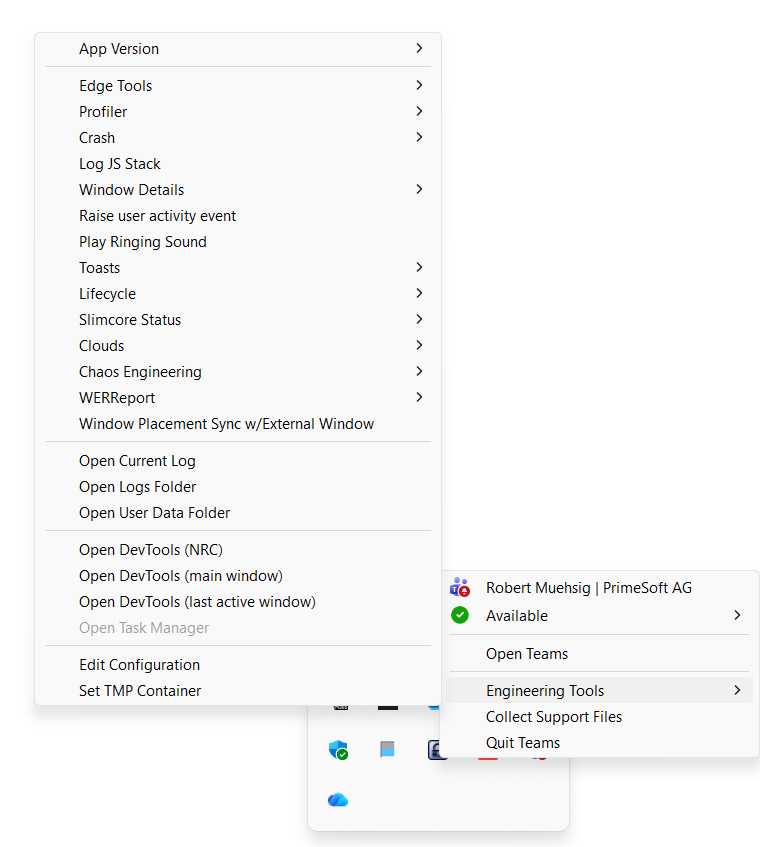

The Visual Studio UI is work with the Directory.Packages.props as well. If you want to start, just try these .NET CLI helper:

dotnet new buildprops

dotnet new buildtargets

dotnet new packagesprops

There is also a tool to convert an existing solution automatically using:

dotnet tool install CentralisedPackageConverter --global

central-pkg-converter /SomeAwesomeProject

From my experience: In our complex solution it worked ok-ish. 80% was migrated, not sure what the problem was. I guess nowadays you can assign an AI to write this file :)

Summary

With just three small files, even a complex multi-project .NET solution becomes cleaner and easier to maintain:

- Directory.Build.props: Defines shared defaults like language version, company name, or build settings.

- Directory.Build.targets: Extends and customizes the build pipeline — ideal for automation and global rules.

- Directory.Packages.props: Centralizes NuGet version management and prevents version drift across projects.

The migration effort is small, but the payoff in structure and maintainability is huge.

Hope this helps!

Bisher konnte man PTZControl nur mit der Maus bedienen. Alternativ ließen sich die integrierten Hotkeys verwenden, solange das Programm aktiv war und den Eingabefokus besaß.

Nun habe ich globale Hotkeys integriert, wie man sie von Windows-Befehlen mit der Windows-Taste kennt. Dabei spielt es keine Rolle mehr, welches Programm aktuell den Eingabefokus hat – der entsprechende Befehl wird immer in dem Programm ausgelöst, das den Hotkey registriert hat.

Da sehr viele Tastenkombinationen mit der Windows-Taste bereits belegt sind, habe ich mich entschieden, die numerischen Tasten des Nummernblocks (Numeric Keypad) zu verwenden. D.h. auch, dass Num-Lock eingeschaltet sein muss. Ist Num-Lock ausgeschaltet haben die Tasten im numerischen Tastenblock Cursor-Funktion en.

Kamera 1 (Windows Taste + Numerische Taste)

- Windows-Taste + 0 (im numerischen Tastaturblock) = Home Position Kamera 1

- Windows-Taste + 1-8 (im numerischen Tastaturblock) = Speicherposition 1-8 der Kamera 1

Kamera 2 (zusätzlich mit der Strg-Taste)

- Windows-Taste + Strg-Taste + 0 (im numerischen Tastaturblock) => Home Position Kamera 2

- Windows-Taste + Strg-Taste + 1-8 (im numerischen Tastaturblock) => Speicherposition 1-8, der Kamera 2

Kamera 3 (zusätzlich mit der Alt-Taste)

- Windows-Taste + Alt-Taste + 0 (im numerischen Tastaturblock) => Home Position Kamera 3

- Windows-Taste + Alt-Taste + 1-8 (im numerischen Tastaturblock) => Speicherposition 1-8, der Kamera 3

Das praktische ist hier, dass man nicht einmal die aktive Kamera wechseln muss. Selbst wenn Kamera 1 aktiv ist kann man mit Windows-Taste+Strg+2, die Position-2 der zweiten Kamera auswählen, und mir Windows-Taste+1 sofort die auf Memory-Position 1 gespeicherte Kameraposition auswählen.

Neueste Version 2.4.0 ist verfügbar über GitHub.

https://github.com/xMRi/PTZControl

Anmerkung: Sollte bereits ein Programm die gleichen globalen Hotkeys benutzen, dann „gewinnt“ das Programm, das zuerst gestartet wird. Nur dessen Hotkeys können dann verwendet werden.

Copyright © 2017 Martin Richter

Dieser Feed ist nur für den persönlichen, nicht gewerblichen Gebrauch bestimmt. Eine Verwendung dieses Feeds bzw. der hier veröffentlichten Beiträge auf anderen Webseiten bedarf der ausdrücklichen Genehmigung des Autors.

(Digital Fingerprint: bdafe67664ea5aacaab71f8c0a581adf)

Debugging Microsoft Teams Apps: A Practical Guide

You’ve built a Microsoft Teams app.

It installs fine, loads correctly — and yet something behaves not quite as expected.

Welcome to debugging Teams apps.

Because Teams apps are essentially web applications running inside a host (Teams), debugging them is mostly web debugging — with a few Teams-specific twists. This article walks through a practical approach, from the easiest options to the most powerful (and least documented) ones.

Start Simple: Debugging in Teams Web

The easiest way to debug a Teams app is by using Teams in the browser.

Why?

- You get direct access to standard browser developer tools

- Console logs, network requests, and DOM inspection work exactly as expected

- You can attach your debugger directly to your own web application

For many issues — especially UI problems, authentication flows, or API calls — this is often all you need.

When the Issue Only Happens in the Desktop App

Unfortunately, not all problems reproduce in Teams Web.

Some issues only appear in the Windows desktop client, for example:

- Differences in authentication behavior

- Embedded browser quirks

- Desktop-specific Teams APIs

- Caching or storage behavior

In these cases, browser dev tools alone won’t get you very far.

So what are your options?

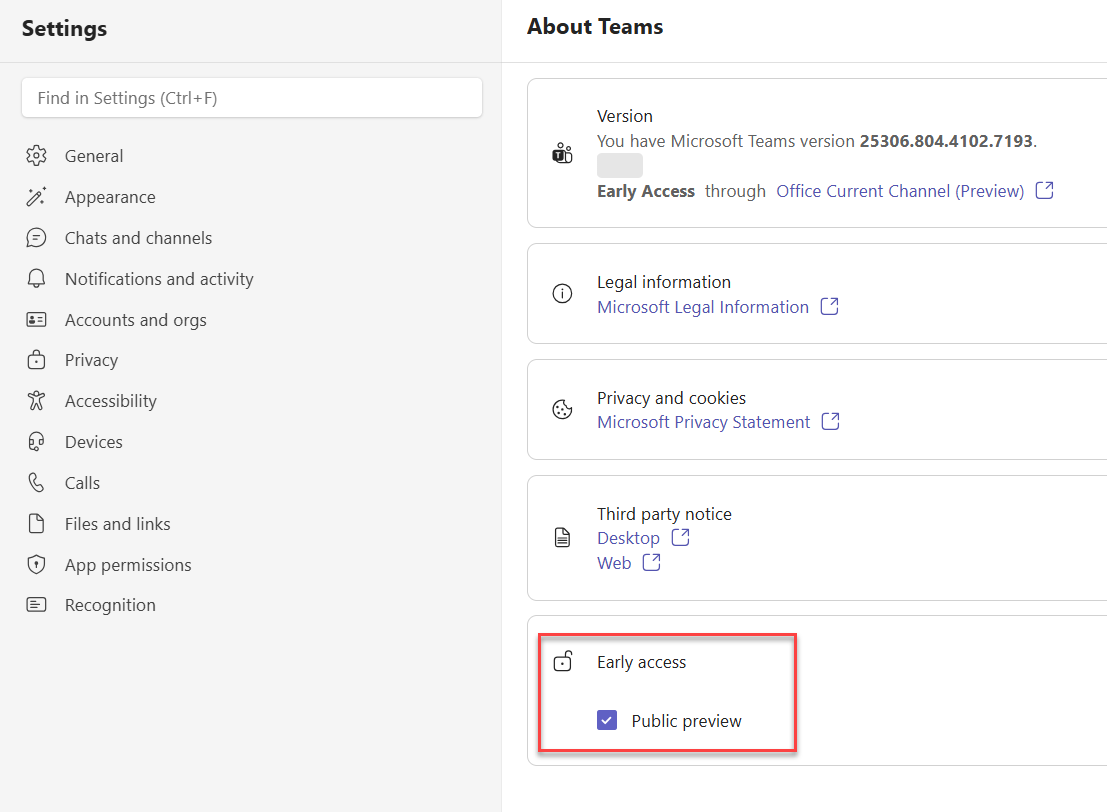

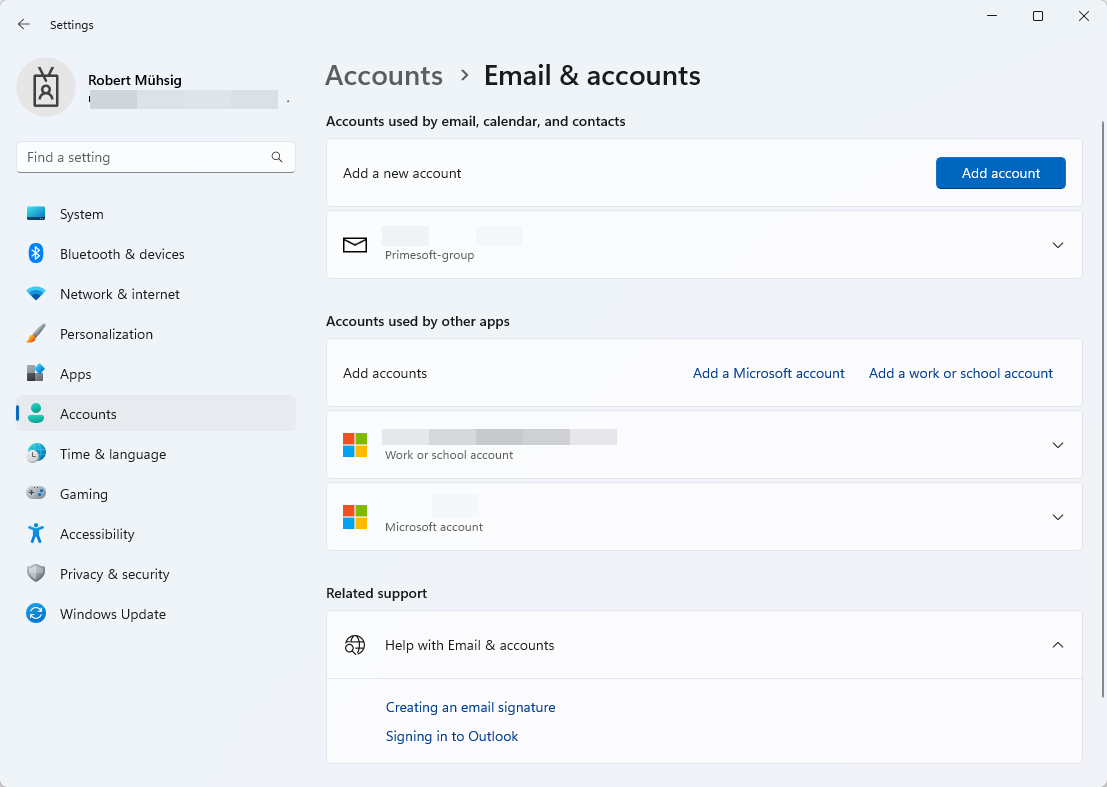

Option 1: Enable the Teams Public Preview

If Public Preview is enabled for your account, Teams exposes additional debugging options.

To turn on the Public Preview go to Settings -> About Teams:

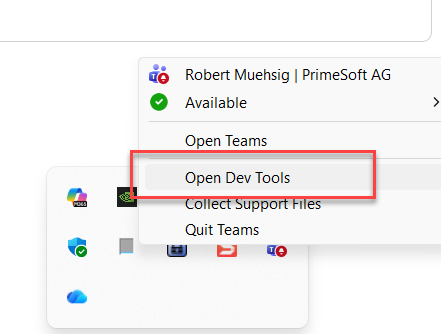

After that a new item in the tray menu appears:

Pros:

- Access to a built-in debug menu

- Easier inspection of app behavior inside Teams

Cons:

- Public Preview may not be allowed in many organizations

- It can introduce unrelated UI or behavior changes

- Not ideal for production-like debugging

Because of these trade-offs, Public Preview is not always a viable solution — especially in enterprise environments.

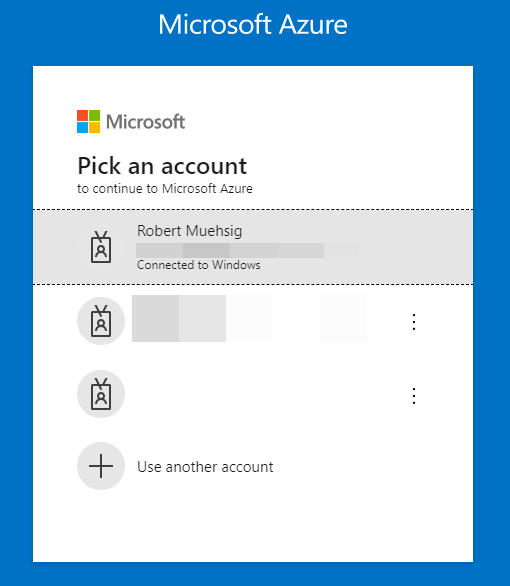

If you need full insight into what the Teams client is doing, this is the most powerful (and least advertised) option.

By enabling the internal Engineering Tools, you get access to advanced debugging capabilities directly in the desktop client.

I discovered this method in an MS Support forum — so it’s somewhat documented :-).

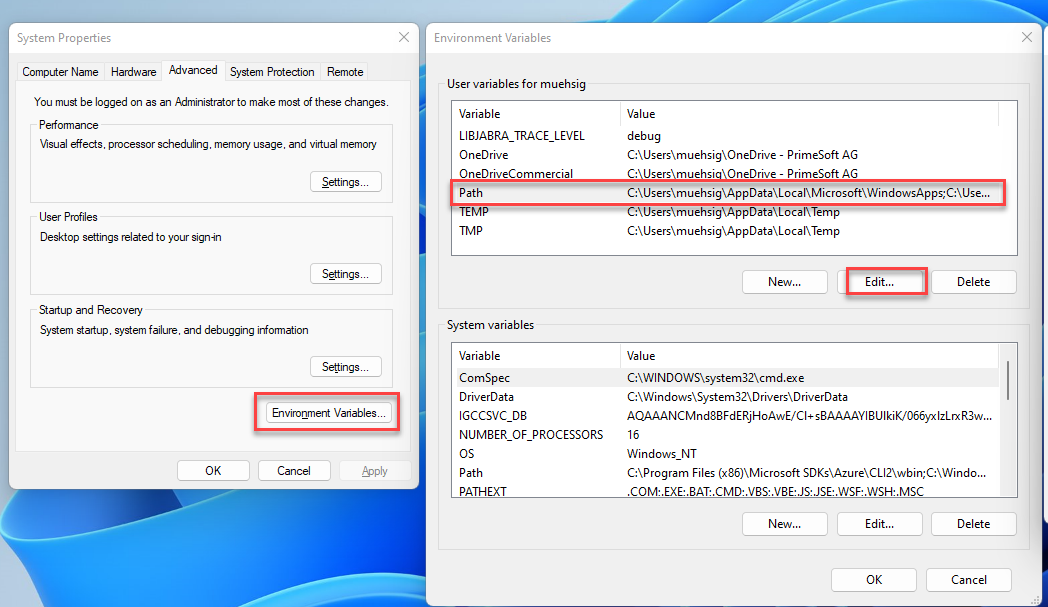

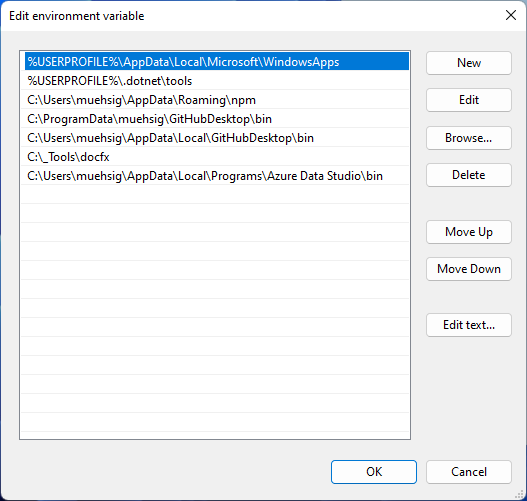

- Navigate to the following folder:

%localappdata%\Packages\MSTeams_8wekyb3d8bbwe\LocalCache\Microsoft\MSTeams (Yes - the path is weird, but it’s real)

- Create a file named

configuration.json

- Add the following content:

{

"core/devMenuEnabled": true

}

After this restart Microsoft Teams and right-click the Teams icon in the system tray and you should see “Engineering Tools”.

This menu offers much more options (and is probably used for the MS Teams Development and Support Teams). For my needs the “Open Dev Tools” was “good enough”.

Be aware: Some options might be dangerous. It’s called “Engineering Tools” for a reason. Use at your own risk.

Summary

Debugging Teams apps mostly relies on familiar web development tools. The challenge is finding the right way to activate them inside the Teams environment.

Hope this helps!

Confession time:

It’s almost embarrassing to admit this — but after years of writing .NET code and using the terminal daily, I recently discovered that you can redirect the error output of a program using 2>.

So I decided to write this post — partly as a note to my future self, and partly for anyone else who’s ever thought:

“Wait… why are there two output streams?”

Overview

When you build console applications or CLI tools in .NET, sooner or later you’ll encounter these basic “input”/”output”-streams:

- stdin — standard input (like keyboard, files, or pipes) or in C#

Console.In, Console.ReadLine()

- stdout — standard output or in C#

Console.Out, Console.WriteLine()

Besides the “standard output” there is a special output just for errors or warnings:

- stderr - Error or diagnostic messages or in C#

Console.Error, Console.Error.WriteLine()

Having a dedicated error stream means your program can separate data output (for other programs or files) from diagnostic messages (for humans).

A Simple Example

Let’s build a small C# program that reads from stdin, writes to stdout, and reports problems on stderr.

using System;

class Program

{

static void Main()

{

Console.WriteLine("== Start ==");

string? line;

int lineCount = 0;

// Read from stdin

while ((line = Console.ReadLine()) != null)

{

lineCount++;

// Normal output

Console.WriteLine($"[{lineCount}] {line}");

// Print errors separately

if (line.Contains("error", StringComparison.OrdinalIgnoreCase))

{

Console.Error.WriteLine($"Line {lineCount}: contains the word 'error'");

}

}

Console.WriteLine("== End ==");

}

}

When you run it and type some lines and include the word error, the output will look like this:

== Start ==

[1] Hello

[2] error found

Line 2: contains the word 'error'

[3] test

== End ==

Why 2> means stderr

If you run the same app like this with the same input:

.\SampleConsoleApp.exe 2> err.txt

The Line 2: contains the word 'error' will be redirected into the err.txt.

Let’s say you have a file that should be used as an input, then you could invoke the program like this:

.\SampleConsoleApp.exe < input.txt

You can also use the | operator to use this as input stream:

"error" | .\SampleConsoleApp.exe 2> err.txt

Final thoughts

The standard streams are one of those Unix-era ideas that aged perfectly.

They make it easy to connect programs like Lego bricks — and .NET gives you full access to them.

Hope this helps!

This is more of a “Today-I-Learned” post and not a “full-blown How-To article.” If something is completely wrong, please let me know – thanks!

What is an MSI?

Let’s start simple: An MSI (Microsoft Installer) is a package used to install software on Windows. The MSI contains everything needed to install the software, such as files, registry changes, and custom actions.

An MSI also includes properties—for example, the install location or custom values that need to be applied during installation.

You can install an MSI interactively (by double-clicking it) or by using the msiexec command.

A more complex msiexec command can look like this:

msiexec /qb /i "installer.msi" APPLICATIONFOLDER="C:\Program Files\customSoftware" SOMEPROP="SomeValue" SOMEOTHERPROP="SomeOtherValue"

Ok… and what is an MST?

An MST (Microsoft Transform) is a file that contains a set of modifications for an MSI installation. All those properties (and more) that you would pass via command line can be “baked into” an MST file.

You can apply an MST during installation like this:

msiexec /i setup.msi TRANSFORMS=custom.mst /qn

Pros / Cons

Pros:

If you want to apply the same settings across multiple installations and keep them stored in one place, an MST is a good solution.

Cons:

The MST file, like the MSI itself, is a binary file and can only be edited with tools like Orca.

Both file formats are quite old, but I recently learned that MST files are still a thing—and quite useful if you’re dealing with automated or enterprise software deployments.

Hope this helps!

This is yet another security post, also for my own reminder. Actually, it happens pretty often that I'm searching the internet for a solution, and the results show me that I already wrote about it. So this post is also for me the next time I search for solving security header issues with ASP.NET Core.

Web security is not just a feature; it is a must. We focus on authentication, authorization, and good code. However, we often forget about HTTP Headers. These small pieces of data, sent with every request and response, can provide a slight improvement in your application's security.

This post shows you how to use HTTP headers to make your ASP.NET Core application stronger. This applies to MVC, Razor Pages, Blazor Server, or Web API. We will do two things: add security headers for clients (like browsers) to enforce rules, and remove "chatty" headers that show too much server information.

The Problem: Default ASP.NET Core setups often do not use strong HTTP security headers. This can leave your app open to common attacks like XSS or Clickjacking. Additionally, default headers can display information about your server and software stack. This helps attackers.

The Solution: You must actively add strong security headers and remove verbose ones. This two-part plan enhances your app's security and reduces potential attack points.

Part 1: Adding Security HTTP Headers to ASP.NET Core

Here, we cover important security headers. You will learn what they do and how to add them to your ASP.NET Core application.

1. Content Security Policy (CSP)

CSP helps to stop Cross-Site Scripting (XSS) and other content injection attacks. It lets you define which sources (scripts, styles, images) the browser can load.

-

What it is: An HTTP response header. It instructs browsers to load content only from trusted sources. If a script tries to load from an unknown place, the browser blocks it.

-

Why use it: It is your first defense against XSS. CSP stops malicious scripts from running and reducing the impact of attacks.

-

How to add in ASP.NET Core: Use a middleware in the Program.cs:

app.Use(async (context, next) =>

{

// Define your CSP rules. Be strict.

context.Response.Headers.Add("Content-Security-Policy",

"default-src 'self'; " + // Only allow resources from your own domain

"script-src 'self' 'unsafe-inline'; " + // Use 'unsafe-inline' with care!

"style-src 'self' 'unsafe-inline'; " +

"img-src 'self' data:; " +

"font-src 'self'; " +

"connect-src 'self'; " +

"frame-ancestors 'none'; " + // Important for Clickjacking

"form-action 'self';"

// "report-uri /csp-report-endpoint;" // Optional: for getting reports

);

await next();

});

- Tip 1: Start CSP in

report-only mode (Content-Security-Policy-Report-Only) with a report-uri. This helps you find issues without breaking your app. Switch to Content-Security-Policy later. Be very careful with 'unsafe-inline'. Use hashes or nonces instead if possible.

- Tip 2: You can also generate your CSP using a generator like this: https://report-uri.com/home/generate

This generator can also take your app and propose a CSP header or validate your existing CSP

2. X-Content-Type-Options: NoSniff

This header prevents MIME-sniffing attacks. Browsers might guess content types, which can be a security risk.

-

What it is: The X-Content-Type-Options header with nosniff. It tells the browser to use the Content-Type header you send and not to guess.

-

Why use it: Stops browsers from misinterpreting files (e.g., running text as code). This blocks some XSS attacks.

-

How to add in ASP.NET Core: Use a middleware in the Program.cs:

app.Use(async (context, next) =>

{

context.Response.Headers.Add("X-Content-Type-Options", "nosniff");

await next();

});

3. X-Frame-Options: DENY or SAMEORIGIN

Clickjacking is an attack where a bad site can put your site in a hidden frame. This tricks users. X-Frame-Options stops this.

-

What it is: This header controls if your app's content can be put into <iframe>, <frame>, or <object> tags.

-

Why use it: To prevent clickjacking.

DENY: Stops any other domain from framing your content. This is the most secure option.SAMEORIGIN: Allows framing only if the content is from the same domain.

-

How to add in ASP.NET Core: Use a middleware in the Program.cs:

app.Use(async (context, next) =>

{

context.Response.Headers.Add("X-Frame-Options", "DENY"); // Use DENY for most security

await next();

});

4. Strict-Transport-Security (HSTS)

HSTS is very important for security. It forces browsers to always use HTTPS for your site.

-

What it is: An HTTP response header. It tells browsers to only use HTTPS for your site for a set time (max-age).

-

Why use it: It ensures all communication is encrypted. It stops man-in-the-middle attacks.

-

How to add in ASP.NET Core: ASP.NET Core has built-in HSTS support that is enabled by default on some project templates.

if (!app.Environment.IsDevelopment())

{

app.UseHsts(); // Adds Strict-Transport-Security header

}

You can set more options:

builder.Services.AddHsts(options =>

{

options.Preload = true; // For browser HSTS preload lists

options.IncludeSubDomains = true;

options.MaxAge = TimeSpan.FromDays(365); // Recommended: at least 1 year

});

- Important: HSTS needs a secure HTTPS connection first. Make sure your app is set up for HTTPS from the start.

5. Referrer-Policy

This header controls how much referrer information (the previous URL) is sent with the requests. This is for user privacy and to prevent information leaks.

-

What it is: An HTTP header. It controls the Referer header value sent by the client.

-

Why use it: To improve user privacy. It limits sensitive URL information going to other sites and stops some tracking.

-

How to add in ASP.NET Core:

app.Use(async (context, next) =>

{

// A good policy:

// 'strict-origin-when-cross-origin' sends full URL for same-domain requests,

// but only the origin for cross-domain requests.

context.Response.Headers.Add("Referrer-Policy", "strict-origin-when-cross-origin");

await next();

});

6. Permissions-Policy

This header gives you control over browser features (like camera, mic, location) your app and its embedded content can use.

-

What it is: A security header. It enables or disables browser features for your document and iframes.

-

Why use it: To improve security and privacy. You declare what features your site uses. This limits bad scripts or third-party content.

-

How to add in ASP.NET Core:

app.Use(async (context, next) =>

{

// Example: Only allow 'geolocation' for your own domain

context.Response.Headers.Add("Permissions-Policy", "geolocation=(self)");

// Example: Disable camera and microphone completely

// context.Response.Headers.Add("Permissions-Policy", "camera=(), microphone=()");

await next();

});

Part 2: Removing Chatty HTTP Headers from ASP.NET Core

Adding security headers makes your app strong. Removing "chatty" headers makes it stealthy. These headers can show details about your server. This helps attackers.

1. Server Header

The Server header shows your web server software (e.g., Kestrel, IIS).

-

What it is: Identifies the web server software.

-

Why remove it: Hiding server details makes it harder for attackers to find known vulnerabilities. This is a small security step, but useful.

-

How to remove in ASP.NET Core:

For Kestrel:

// In Program.cs (for .NET 6+) or ConfigureServices in Startup.cs

builder.WebHost.ConfigureKestrel(serverOptions =>

{

serverOptions.AddServerHeader = false; // Turn off Server header

});

If you use IIS, you might need to change web.config or IIS Manager settings.

<?xml version="1.0" encoding="utf-8"?>

<configuration>

<system.webServer>

<security>

<requestFiltering removeServerHeader="true" />

</security>

</system.webServer>

</configuration>

2. X-Powered-By and X-Aspnet-VersionHeader

Those header often shows the software stack, like "ASP.NET" and the version used

-

What it is: Shows the application framework and version used.

-

Why remove it: Stops technology fingerprinting. This makes it harder for tools to find known framework flaws.

-

How to remove in ASP.NET Core: Newer versions of ASP.NET Core don't add X-Powered-By by default. If you see it, you can also remove it using a middleware

app.Use(async (context, next) =>

{

context.Response.Headers.Remove("x-powered-by");

context.Response.Headers.Remove("x-aspnet-version");

await next();

});

How to Implement and Best Practices

Changing these headers needs careful planning. You want security benefits without breaking your app.

- Middleware Order is Key: In ASP.NET Core, the order of middleware in

Program.cs (or Startup.cs) matters. Put your header middleware early. This ensures headers are on all responses.

- Test Thoroughly: After header changes, especially CSP, test your entire application. Use different browsers. Check all features. Look at response headers with developer tools or Postman/curl. Make sure nothing is broken.

- Use Security Scanners: Tools like OWASP ZAP or Burp Suite can check your header settings. They can find missing or wrong headers.

- Security by Design: Make adding security headers a standard part of your ASP.NET Core project setup. Build security in from the start.

- Centralize Header Code: For bigger apps, put your header logic in a custom middleware or an extension method. This makes it reusable, easier to maintain, and consistent.

3. A generic middleware to manage http headers

To solve this and other header issues, I'm using a CustomHeadersMiddleware to remove or add headers:

using Microsoft.AspNetCore.Http;

using System.Collections.Generic;

using System;

using System.Threading.Tasks;

using Microsoft.AspNetCore.Builder;

namespace Application.Configuration;

public class CustomHeadersMiddleware

{

private readonly RequestDelegate _next;

private readonly CustomHeadersToAddAndRemove _headers;

public CustomHeadersMiddleware(RequestDelegate next, CustomHeadersToAddAndRemove headers)

{

if (next == null)

{

throw new ArgumentNullException(nameof(next));

}

if (headers == null)

{

throw new ArgumentNullException(nameof(headers));

}

_next = next;

_headers = headers;

}

public async Task Invoke(HttpContext context)

{

foreach (var headerValuePair in _headers.HeadersToAdd)

{

context.Response.Headers[headerValuePair.Key] = headerValuePair.Value;

}

foreach (var header in _headers.HeadersToRemove)

{

context.Response.Headers.Remove(header);

}

await _next(context);

}

}

public static class CustomHeadersMiddlewareExtensions

{

public static IApplicationBuilder UseCustomHeaders(

this IApplicationBuilder builder,

Action<CustomHeadersToAddAndRemove> addHeadersAction)

{

var headers = new CustomHeadersToAddAndRemove();

addHeadersAction?.Invoke(headers);

builder.UseMiddleware<CustomHeadersMiddleware>(headers);

return builder;

}

}

public class CustomHeadersToAddAndRemove

{

public Dictionary<string, string> HeadersToAdd { get; } = new();

public HashSet<string> HeadersToRemove { get ; } = new();

}

And I'm using the middleware like this to remove or add those headers:

app.UseCustomHeaders((opt) =>

{

// headers to add:

context.Response.Headers.Add("Content-Security-Policy",

"default-src 'self'; " +

"script-src 'self' 'unsafe-inline'; " +

"style-src 'self' 'unsafe-inline'; " +

"img-src 'self' data:; " +

"font-src 'self'; " +

"connect-src 'self'; " +

"frame-ancestors 'none'; " +

"form-action 'self';"

// "report-uri /csp-report-endpoint;" // Optional: for getting reports

);

context.Response.Headers.Add("X-Content-Type-Options", "nosniff");

context.Response.Headers.Add("X-Frame-Options", "DENY");

context.Response.Headers.Add("Referrer-Policy", "strict-origin-when-cross-origin");

opt.HeadersToAdd.Add("X-Frame-Options", "DENY");

// ...

// headers to remove

opt.HeadersToRemove.Add("X-Powered-By");

opt.HeadersToRemove.Add("x-aspnet-version");

// ..

});

Conclusion

Securing your ASP.NET Core application means more than just input validation. It is a full approach, covering every part of web communication. By adding good security headers and removing chatty ones, you make your application much stronger.

This is not a one-time task. Threats change. Your security must change too. Regularly check your header settings. Stay updated on security best practices. Keep building secure web applications.

It's with a mix of emotions that I'm writing this post. After an incredible ten years as a Microsoft MVP, my recent application for renewal was not accepted. Actually, I expected to not being renewed as an MVP, after two years of just small contributions to the community. While the initial feeling is certainly one of disappointment, it's quickly overshadowed by immense gratitude and an overwhelming sense of pride for the journey I've been on and the phenomenal community I've been part of.

A Decade of Connection

Being a Microsoft MVP was more than just a title; it was a unique opportunity to connect with a passionate and incredibly smart global community. Looking back at the past decade, I'm genuinely thankful for the experiences and connections.

Direct Access to Experts

One of the most valuable aspects was the immediate access to a network of like-minded individuals. Suddenly, I wasn't just working on my own; I was part of a global collective dedicated to sharing knowledge and pushing technological boundaries.

The private MVP forums were a constant source of insights. Got a tricky ASP.NET Core problem? Chances are, someone in the MVP community had already tackled it. Need to discuss an architectural pattern? You'd get informed perspectives from around the world. This direct line to collective intelligence was truly invaluable.

Engaging with Product Teams

Another significant benefit was the direct channel to Microsoft product teams. It felt like I had a voice in the direction of the technologies I relied on daily. We'd get early access to new builds, participate in private previews, and offer feedback that genuinely influenced product development.

I recall numerous discussions, both online and in-person, where we'd dissect new features and highlight areas for improvement. Knowing that our input was considered by the engineers building these tools was incredibly rewarding.

The MVP Summit Experience

The annual MVP Summit in Redmond was always a highlight. This was where the online connections became real. Meeting MVPs from different countries, sharing thoughts, and attending highly technical, confidential sessions directly with product groups was an unparalleled experience. It was an intense, yet incredibly enriching, week of learning and networking.

Broader Horizons

The MVP award also provided opportunities to speak at various conferences and user groups. It allowed me to share my passion for ASP.NET and application security with wider audiences, which I truly enjoyed. Through these experiences, I formed lasting connections with fellow MVPs and community leaders globally.

Moving Forward

While my formal MVP status has concluded, my commitment to the ASP.NET community and my passion for sharing knowledge remain unchanged. I'll continue to blog here, engage with the developer community, and explore new technologies whenever I can.

The principles of the MVP program—technical excellence, community contribution, and a deep interest in technology—are central to how I approach my work. I'm looking forward to what comes next and to continuing to connect with many of you.

Thank you, Microsoft, for the opportunity over the past decade. And thank you, my readers and fellow community members, for being an essential part of this journey.

This edition of the DDD Europe was a kind of a restart at a new venue (and city) and with a new format: three conferences in three days. The complementary conferences (Event Centric and Data Mesh) felt like the natural step for a DDD conference, and I was excited to go to some of the sessions, but I failed. I did not have enough bandwidth for that.

I don’t know about you, but during such conferences, my brain is continuously receiving inputs and weaves them together so that it takes some time to have a “final” summary of the all the new things I learned, tools I saw, ideas I got corrected or thrown away as a result of the talks and the floor-conversations I had the opportunity to enjoy. What follows is my “braindump” shared with my colleagues after a few days as an answer to Nick Tune‘s question What are your biggest takeaways from DDD EU. What are the things we should start thinking about and learning now?

Gregor Hohpe‘s description of a platform (or what is not a platform)

The idea of building software that can do everything and requires only configuration is not valid for platforms; we need to forget that. A platform is not a framework, but an enabler.

Nobody can anticipate every use case. Platforms should not try to do that.

Nobody can anticipate every use case. Platforms should not try to do that.

If you haven’t heard about any case when the teams used your platform in an anexpected way, you didn’t build a platform.

Gregor Hohpe – Platform Engineering is Domain-Driven Design

Platforms are like bearings: they must ensure that the “machine” runs smoothly without any intervention. (This is a key requirement of a bearing: one must not know about its existence during “runtime”.)

No requests for help to release, grant access, or assign permissions. Self-service is the key principle.

No requests for help to release, grant access, or assign permissions. Self-service is the key principle.

Before I became a software person, I studied mechanical engineering, specialised in trains. It is also not a surprise that Gregor’s advice regarding guardrails hit home.

Railways keep us on track. They ensure that we don’t derail. They are enabling constraints which help to travel fast and straight. Guardrails have a different job. They can’t tell us how to travel straight forward. They can’t stop us from going in circles and hitting them again and again.

The talk was not new, but I had never seen it before, so it was new to me. It contains a lot of other dos and don’ts too, so it is worth repeating until everyone building a platform “gets the message”. Here is a version from 2024:

Cyrille Martraire’s advice to be unconventional when modelling

Who should present a talk called ‘Breaking Conventions for More Performant Models’ if not Cyrille Martraire, a very unconventional person himself? Afterwards, Cyrille called this talk “basic, common sense”. I would say, yes, it is, after you’ve made enough mistakes to improve your common sense. It was an excellent talk on how to avoid those mistakes.

I think that we all agree with this definition of what modelling means. The difference starts two minutes afterwards  . How much to simplify??

. How much to simplify??

When talking about time in the hotel business, how many concepts of time do you have? And what kind of “time” models are those?

My take is that the time concept for a guest and the time concept of the cleaning personnel should not have much in common.

The tips of Cyrille didn’t stop here. Finding the right model is challenging because, if chosen well, it will not only solve a problem but also lead to new ideas.

“Indexing” is a technical term. But wouldn’t you, as a user of a service for managing appointments, consider a view about “very soon, soon, later” much more helpful than an accurate but very noisy hour-by-hour list? The need to balance reports can lead to an improved user experience.

Alberto Brandolini‘s “fast-forward” towards a multi-model world

I always enjoy Alberto’s talks, and this one wasn’t an exception. The clarity, the necessary portion of irony and the conclusion at the end speak for themselves.

What is a Bounded Context?

What is a Bounded Context?

What happens if your product goes multi-country? Which characteristics remain as clear as described on the slide? Well … it depends.

This is the usual way, and it is a recipe for disaster.

But it does not need to be.

The final advice for everyone working on a long-lasting product: Maps & disciplined thinking, because words are just not enough.

Apropos, product development:

The rollercoaster called product development, or how Xin Yao and John Cutler call it: The Beautiful Mess

What a combo! Xin, a software architect and DDD change agent, and John, a product expert with extraordinary visualisation skills, have shared the stage for an hour to show us the differences and the synergies of this industry in which we still talk about “the two sides”.

I can’t distil this talk because each slide is a gem, and each explanation should be heard from the speakers. I can share my favourite slide, though, because it shows my day-to-day work as a single picture.

Additionally …

… I brought back some old and new tips from these talks.

The tool: https://tryitwithann.com/ A tool for rapid prototyping AND automatic specification generation (as unit tests) for event-based systems, based on miro.

The talks which made our brains go in circles:

Barry O’Reilly’s Residuality Theory. Not new, but still a provocative and must-heard-about concept.

Dr. Jabe Bloom’s university-level talk ‘Through the Looking Glass: Applying Architecture Principles to Social Systems’ began with the history and analysis of Conway’s Law and concluded with the definition of socio-technical architecture.

This experience report feels probably unstructured, confusing, “a lot!”, and I won’t disagree. It is always “a lot” because we live in complex times and address complicated problems. However, learning about these things helps to stay in control as much as possible, and accepting the lack of control when necessary.

I will call it just like my friend Xin does: The DDD magic.

Xin Yao and John Cutler – Modelling Stories of the Beautiful Mess – DDD Europe 2025

Xin Yao and John Cutler – Modelling Stories of the Beautiful Mess – DDD Europe 2025

Edition 4 of IEC 61131-3 has been available online since May 2025. In the following post, I will briefly explain the most important differences between Edition 3 and Edition 4.

I was unable to test the new features of Edition 4 as I did not have a development environment that supported the new functions of Edition 4 at the time of the comparison. I can therefore only offer a general overview of the differences. I used IEC 61131-3 (Edition 3.0) 2013-02 and IEC 61131-3 (Edition 4.0) 2025-05 for the comparison. However, if you want or need to familiarise yourself more intensively with IEC 61131-3, there is no getting around the standard.

The first impression

When comparing the tables of contents, it is noticeable that in Edition 3 the appendix begins on page 221, while in Edition 4 the appendix begins on page 241.

A new addition is the 6-page chapter 6.9 Synchronisation of concurrent execution. The corresponding sub-chapters reveal that this is about mutexes and semaphores.

Chapter 7.2 Instruction List (IL) is no longer included in Edition 4. This means that IL is no longer part of IEC 61131-3, but this does not necessarily mean that IL is no longer offered by manufacturers. Each manufacturer can continue to decide for themselves whether they want to offer IL in their development environment or not.

Octal literals

In addition to the integer literals (e.g. -43), the floating point literals (e.g. -43.8), the binary literals (e.g. 2#1101_0110) and the hexadecimal literals (e.g. 16#E26B), there are also octal literals (e.g. 8#267) in Edition 3. The octal literals are no longer supported by Edition 4. In Edition 3, the octal literals were already labelled as deprecated.

USTRING and UCHAR data types

With the two new data types USTRING and UCHAR, character strings are now also supported in which each character is encoded according to UTF-8.

While a WSTRING / WCHAR is encoded as UTF-16 and always requires 2 bytes per character, UTF-8 encodes each character with a sequence of 1 to 4 bytes.

UTF-8, or Unicode Transformation Format – 8 bit, is backwards compatible with 7-bit ASCII, as the first 128 characters in UTF-8 and ASCII are identical in the English character set. This means that every valid ASCII character string is also a valid UTF-8 character string, so that most programmes written for ASCII can be easily adapted to UTF-8.

UTF-8 is particularly widespread in Internet applications. Both the Internet Mail Consortium (IMC) and the Word Wide Web Consortium (W3C) recommend the use of UTF-8 as a standardised encoding.

USTRING and UCHAR literals are specified as follows:

x : USTRING := USTRING#'ABC';

x : USTRING := U#'ABC';

y : UCHAR := UCHAR#'A';

y : UCHAR := U#'A';

LEN_MAX and LEN_CODE_UNIT

The character string functions are described in chapter 6.6.2.5.12. The functions LEN_MAX and LEN_CODE_UNIT are new additions.

LEN_MAX gibt die maximale Länge des Strings zurück:

VAR

x : STRING[100] := 'Hello';

y : WSTRING[100] := WSTRING#'Hello';

z : USTRING[100] := USTRING#'Hello';

END_VAR

a := LEN_MAX(x); // a = 100

b := LEN_MAX(y); // b = 100

c := LEN_MAX(z); // c = 100

LEN_CODE_UNIT returns the number of code units occupied by the string. For the data types STRING and WSTRING, LEN_CODE_UNIT returns the same value as for LEN. With USTRING, however, the value of LEN_CODE_UNIT can be greater than that of LEN.

a := LEN_CODE_UNIT(x); // a = 5

b := LEN_CODE_UNIT(y); // b = 5

c := LEN_CODE_UNIT(z); // c = 5

As the strings in this example only contain ASCII characters, LEN_CODE_UNIT returns the same value for all three data types.

Specification of characters by character code

In a string or character literal, any character can be specified by the character code. This is specified in hexadecimal notation after a $ in curly brackets:

VAR

x : STRING := '${9}'; // Control character for tabulator

y : WSTRING := WSTRING#'${2211}'; // Character Σ

z : USTRING := USTRING#'${1F579}'; // Emoji ‚Joystick’

END_VAR

The previous support of character codes with fixed lengths (e.g. ‘$0A’ or “$00C4”) is still supported.

Note: For the representation of the character code, I would have liked the usual coding for the respective number system to be used, i.e. 16#1F579 instead of just 1F579. Even if it is usual to specify character codes in hexadecimal, it is easier to recognise in which number system the character code was specified.

Unfortunately, the Char Map under Windows only allows the entry of character codes with a maximum of 4 digits. The function Insert -> Symbol in Word is much more helpful in finding the right character code:

The string and character literals are described in chapter 6.3.3 Character string literals.

Data type conversion

Figure 11 in chapter 6.6.1.6 Data type conversion provides an overview of the implicit and explicit data type conversions. Compared to Edition 3, there are some adjustments and extensions here.

Edition 4 defines some explicit data type conversions that are not included in Edition 3:

- LWORD_TO_BOOL, DWORD_TO_BOOL, WORD_TO_BOOL and BYTE_TO_BOOL

- UINT_TO_WCHAR and USINT_TO_CHAR

- WSTRING_TO_WCHAR

- WCHAR_TO_UINT

Some explicit data type conversions have been changed to implicit data type conversions:

- STRING_TO_WSTRING

- CHAR_TO_WCHAR

Some implicit and explicit data type conversions have been added for the USTRING and UCHAR data types:

- UDINT_TO_UCHAR and DWORD_TO_UCHAR

- USTRING_TO_WSTRING, USTRING_TO_STRING and USTRING_TO_UCHAR

- UCHAR_TO_UDINT, UCHAR_TO_LWORD, UCHAR_TO_DWORD, UCHAR_TO_USTRING, UCHAR_TO_WCHAR and UCHAR_TO_CHAR

- WSTRING_TO_USTRING and STRING_TO_USTRING

- CHAR_TO_UCHAR

Data type conversion between strings and ARRAY OF BYTE

The functions for data type conversion between strings and ARRAY OF BYTE are new additions. These are described in chapter 6.6.2.5.8 Data type conversion between string types and array of bytes:

- STRING_TO_ARRAY_OF_BYTE, WSTRING_TO_ARRAY_OF_BYTE and USTRING_TO_ARRAY_OF_BYTE

- ARRAY_OF_BYTE_TO_STRING, ARRAY_OF_BYTE_TO_WSTRING and ARRAY_OF_BYTE_TO_USTRING

TRUNC was removed

The TRUNC function is defined as a typed and overloaded function. In the typed notation, the source data type and the target data type are specified in the function name, e.g. LREAL_TRUNC_DINT(x), while in the overloaded notation, only the target data type is specified, e.g. TRUNC_DINT(x). The source data type is determined from the transferred parameter.

Edition 3 still had the notation without specifying a data type definiert, i.e. TRUNC(x). Here the source data type always had to be ANY_REAL and the target data type always ANY_INT. This notation was already labelled as deprecated in the edition 3 and has now been removed from edition 4.

Properties

Edition 4 (finally) defines properties. Properties are part of a CLASS, FUNCTION_BLOCK or INTERFACE. Setter and getter methods are declared so that the value of a property can be set or read. The declaration is similar to that of a method. However, the keywords PROPERTY_GET and PROPERTY_SET are used instead of the METHOD keyword.

PROPERTY_GET PUBLIC nFoo : INT

;

END_PROPERTY

PROPERTY_SET PUBLIC nFoo : INT

;

END_PROPERTY

If setter and getter methods are defined, the data type must be the same for both methods.

The same access specifiers can be used for properties as for methods, i.e. INTERNAL, PRIVATE, PROTECTED and PUBLIC. The keywords ABSTRACT and FINAL are also possible. If no access specifier is specified, the property is PROTECTED.

If a property is only to be readable, the setter method can be omitted or set to PRIVATE.

A property can be used like an instance variable:

VAR

fbFoo : FB_Foo;

x : INT := 10;

END_VAR

fbFoo.nFoo := x; // Write to the property

x := fbFoo.nFoo; // Read from the property

Program code is stored in the setter and getter methods to manage the value of the property internally.

FUNCTION_BLOCK FB_Foo

VAR PRIVATE

_nFoo : INT; // Backing variable

END_VAR

PROPERTY_GET PUBLIC nFoo : INT

nFoo := _nFoo;

END_PROPERTY

PROPERTY_SET PUBLIC nFoo : INT

_nFoo := nFoo;

END_PROPERTY

END_FUNCTION_BLOCK

The properties are described in chapter 6.6.5.11 Properties.

Assertions

In chapter 6.6.2.5.17 Assertions, Edition 4 defines the ASSERT function, which has the input parameter IN of type BOOL and no return value. ASSERT is used to check the validity of expressions or variables during development.

If IN is TRUE when called, the function has no effect. However, if IN is FALSE, ASSERT should ‘inform’ the developer of this. Each manufacturer (of the development environment) can individually define what the message looks like.

Once development is complete, calling ASSERT no longer has any effect, regardless of the value of the input parameter IN. How this is communicated to the development environment can be determined by the manufacturer.

Synchronization of concurrent execution

Chapter 6.9 Synchronization of concurrent execution has been added in Edition 4 and defines objects and functions to synchronize program code that has been split into several tasks. Synchronization is required, for example, if two parallel programs access a common variable, whereby one program also changes this variable.

Mutexes and Semaphores are defined in Edition 4 to make it easier to synchronize programs running in parallel.

I will only briefly introduce the functions that define Edition 4. A detailed description of these concepts would be too extensive at this point, but could be the subject of a separate post.

Mutex

Mutexes are usually used to model critical sections. A mutex can be locked and unlocked.

Both an object-oriented approach and an approach based on functions are defined. The object-oriented approach is based on the MUTEX function block. This has the following methods:

MUTEX also has the properties LOCK_COUNT and OWNER. OWNER is used to store a value that identifies the task.

In the approach based on functions, the corresponding functions are available:

- MUTEX_UNLOCK

- MUTEX_LOCK

- MUTEX_TRYLOCK

Semaphore

Here too, both an object-oriented approach and an approach based on functions are defined. The SEMA function block was defined for the object-oriented approach. This has the methods:

- RELEASE

- ACQUIRE

- TRY_ACQUIRE

The following functions have been defined accordingly:

- SEMA_RELEASE

- SEMA_ACQUIRE

- SEMA_TRY_ACQUIRE

Support of BCD numbers discontinued

In future, BCD numbers will no longer be supported. In Edition 4, the following functions are marked as deprecated:

- IS_VALID_BCD

- BCD_TO_out and in_BCD_TO_out

- TO_BCD_out and in_TO_BCD_out

Conclusion

My personal highlight is the support of mutexes and semaphores. In times when CPUs have more and more cores, appropriate tools must also be provided to distribute a program across several tasks.

I would describe the remaining changes as general care and maintenance. It’s good that things are also removed from the standard if they are no longer relevant. This includes, for example, the removal of IL as and the omission of octal literals.

Some points have also been defined in more detail, for example the question of whether ARRAY[1..1] and ARRAY[1..0] are permitted and how they behave (chapter 6.4.4.5.1).

Otherwise, I don’t see the differences as extensive as between Edition 2 (published in 2003) and Edition 3 (published in 2013).

However, I also miss some points. These include the implicit enumeration, optional parameters for methods and functions, as well as the option to overload methods.

Seit Mai 2025 ist die Edition 4 der IEC 61131-3 online verfügbar. Im folgenden Post gehe ich kurz auf die wichtigsten Unterschiede zwischen der Edition 3 und der Edition 4 ein.

Die Neuerungen der Edition 4 habe ich nicht testen können, da zum Zeitpunkt des Vergleichs mir keine Entwicklungsumgebung zur Verfügung stand, die die neuen Funktionen der Edition 4 unterstützt. Somit kann ich nur einen allgemeinen Überblick über die Unterschiede bieten. Für den Vergleich habe ich die IEC 61131-3 (Edition 3.0) 2013-02 und die IEC 61131-3 (Edition 4.0) 2025-05 verwendet. Wer sich intensiver mit der IEC 61131-3 auseinandersetzen will oder muss, kommt um die Norm allerdings nicht herum.

Der erste Eindruck

Bei dem Vergleich der Inhaltsverzeichnisse fällt auf, dass bei der Edition 3 der Anhang ab Seite 221 beginnt, während die Edition 4 ab Seite 241 den Anhang enthält.

Neu hinzugekommen ist das 6 Seiten umfassende Kapitel 6.9 Synchronization of concurrent execution. Die entsprechenden Unterkapitel verraten, dass es hier um Mutexe und Semaphoren geht.

Das Kapitel 7.2 Instruction List (IL) ist in der Edition 4 nicht mehr enthalten. Somit ist IL (zu Deutsch: AWL) nicht mehr Bestandteil der IEC 61131-3. Das muss aber nicht heißen, dass IL von den Herstellern nicht mehr angeboten wird. Jeder Hersteller kann weiterhin selbst entscheiden, ob er IL in seiner Entwicklungsumgebung anbieten möchte oder nicht.

Oktal-Literale

Neben den Ganzzahl-Literalen (z.B. -43), den Fließkomma-Literalen (z.B. -43.8), den Binar-Literalen (z.B. 2#1101_0110) und den Hexadezimal-Literalen (z.B. 16#E26B) gibt es in der Edition 3 auch die Oktal-Literal (z.B. 8#267). Die Oktal-Literale werden von Edition 4 nicht mehr unterstützt. In der Edition 3 waren die Oktal-Literale schon als deprecated gekennzeichnet.

Datentypen USTRING und UCHAR

Mit den beiden neuen Datentypen USTRING und UCHAR werden nun auch Zeichenketten unterstützt, bei denen jedes Zeichen nach UTF-8 kodiert ist.

Während ein WSTRING / WCHAR als UTF-16 kodiert wird und immer 2 Byte pro Zeichen benötigt, codiert UTF-8 jedes Zeichen mit einer Folge von 1 bis 4 Bytes.

UTF-8, oder Unicode Transformation Format – 8 Bit, ist abwärtskompatibel zu 7-Bit-ASCII, da die ersten 128 Zeichen in UTF-8 und ASCII im englischen Zeichensatz identisch sind. Somit ist jede gültige ASCII-Zeichenkette auch eine gültige UTF-8-Zeichenkette, sodass die meisten für ASCII geschriebenen Programme leicht an UTF-8 angepasst werden können.

UTF-8 ist besonders bei Internetanwendungen stark verbreiten. Sowohl das Internet-Mail Consortium (IMC) als auch das Word Wide Web Consortium (W3C) empfehlen die Verwendung von UTF-8 als einheitliche Codierung.

USTRING– und UCHAR-Literale werden wie folgt angegeben:

x : USTRING := USTRING#'ABC';

x : USTRING := U#'ABC';

y : UCHAR := UCHAR#'A';

y : UCHAR := U#'A';

LEN_MAX und LEN_CODE_UNIT

In Kapitel 6.6.2.5.12 werden die Character string functions beschrieben. Neu hinzugekommen sind die Funktionen LEN_MAX und LEN_CODE_UNIT.

LEN_MAX gibt die maximale Länge des Strings zurück:

VAR

x : STRING[100] := 'Hello';

y : WSTRING[100] := WSTRING#'Hello';

z : USTRING[100] := USTRING#'Hello';

END_VAR

a := LEN_MAX(x); // a = 100

b := LEN_MAX(y); // b = 100

c := LEN_MAX(z); // c = 100

LEN_CODE_UNIT gibt die Anzahl der von dem String belegten Code-Einheiten zurück. Bei den Datentypen STRING und WSTRING gibt LEN_CODE_UNIT den gleichen Wert zurück wie bei LEN. Bei USTRING kann der Wert von LEN_CODE_UNIT allerdings größer sein als von LEN.

a := LEN_CODE_UNIT(x); // a = 5

b := LEN_CODE_UNIT(y); // b = 5

c := LEN_CODE_UNIT(z); // c = 5

Da die Strings in diesem Beispiel nur ASCII-Zeichen enthalten, liefert LEN_CODE_UNIT für alle drei Datentypen denselben Wert zurück.

Angabe von Zeichen durch Zeichencodes

In einem String- oder Zeichen-Literal können beliebige Zeichen durch den Zeichencode angegeben werden. Dieser wird in Hexadezimaldarstellung nach einem $ in geschweifte Klammern angegeben:

VAR

x : STRING := '${9}'; // Steuerzeichen für Tabulator

y : WSTRING := WSTRING#'${2211}'; // Zeichen ∑

z : USTRING := USTRING#'${1F579}'; // Emoji 'Joystick'

END_VAR

Die bisherige Unterstützung von Zeichencodes mit festen Längen (z.B. ‘$0A’ bzw. “$00C4”) wird weiterhin unterstützt.

Anmerkung: Für die Darstellung des Zeichencodes hätte ich mir gewünscht, dass die übliche Codierung für das jeweilige Zahlensystem verwendet wird; also 16#1F579 statt nur 1F579. Auch wenn es üblich ist, Zeichencodes in hexadezimal anzugeben, so ist doch eindeutiger zu erkennen in welchem Zahlensystem der Zeichencode angegeben wurde.

Die Char Map (Zeichentabelle) unter Windows erlaubt leider nur die Eingabe von Zeichencodes mit max. 4 Ziffern. Die Funktion Einfügen -> Symbol in Word ist deutlich hilfreicher, den passenden Zeichencode zu finden:

Beschrieben werden die String- und Zeichen-Literale im Kapitel 6.3.3 Character string literals.

Datentypkonvertierung

In Bild 11 des Kapitels 6.6.1.6 Data type conversion ist eine Übersicht über die impliziten und expliziten Datentypkonvertierungen zu sehen. Gegenüber der Edition 3 gibt es hier einige Anpassungen und Erweiterungen.

Die Edition 4 definiert einige explizite Datentypkonvertierungen, die in der Edition 3 nicht enthalten sind:

- LWORD_TO_BOOL, DWORD_TO_BOOL, WORD_TO_BOOL und BYTE_TO_BOOL

- UINT_TO_WCHAR und USINT_TO_CHAR

- WSTRING_TO_WCHAR

- WCHAR_TO_UINT

Einige explizite Datentypkonvertierungen wurden in implizite Datentypkonvertierungen geändert:

- STRING_TO_WSTRING

- CHAR_TO_WCHAR

Für die Datentypen USTRING und UCHAR sind einige implizite und explizite Datentypkonvertierungen hinzugekommen:

- UDINT_TO_UCHAR und DWORD_TO_UCHAR

- USTRING_TO_WSTRING, USTRING_TO_STRING und USTRING_TO_UCHAR

- UCHAR_TO_UDINT, UCHAR_TO_LWORD, UCHAR_TO_DWORD, UCHAR_TO_USTRING, UCHAR_TO_WCHAR und UCHAR_TO_CHAR

- WSTRING_TO_USTRING und STRING_TO_USTRING

- CHAR_TO_UCHAR

Datentypkonvertierung zwischen Strings und ARRAY OF BYTE

Neu hinzugekommen sind Funktionen für die Datentypkonvertierung zwischen Zeichenketten und ARRAY OF BYTE. Beschrieben werden diese im Kapitel 6.6.2.5.8 Data type conversion between string types and array of bytes:

- STRING_TO_ARRAY_OF_BYTE, WSTRING_TO_ARRAY_OF_BYTE und USTRING_TO_ARRAY_OF_BYTE

- ARRAY_OF_BYTE_TO_STRING, ARRAY_OF_BYTE_TO_WSTRING und ARRAY_OF_BYTE_TO_USTRING

TRUNC entfällt

Die Funktion TRUNC wird als typisierte und überladene Funktion definiert. In der typisierten Schreibweise wird der Quelldatentyp und der Zieldatentyp im Funktionsnamen angegeben, z.B. LREAL_TRUNC_DINT(x), während bei der überladenen Schreibweise nur der Zieldatentyp angegeben wird, z.B. TRUNC_DINT(x). Der Quelldatentyp wird aus dem übergebenen Parameter ermittelt.

Die Edition 3 hatte noch die Schreibweise ohne die Angabe eines Datentyps definiert, also TRUNC(x). Hierbei musste der Quelldatentyp immer ANY_REAL und der Zieldatentyp immer ANY_INT sein. Diese Schreibeweise war in der Edition 3 schon als Deprecated gekennzeichnet und ist jetzt aus der Edition 4 entfernt worden.

Eigenschaften

Mit der Edition 4 werden (endlich) Eigenschaften definiert. Eigenschaften sind Teil einer CLASS, FUNCTION_BLOCK oder INTERFACE. Damit der Wert einer Eigenschaft gesetzt oder gelesen werden kann, werden Setter- und Getter-Methoden deklariert. Die Deklaration ähnelnd der einer Methode. Allerdings wird statt dem Schlüsselwort METHOD die Schlüsselwörter PROPERTY_GET und PROPERTY_SET verwendet.

PROPERTY_GET PUBLIC nFoo : INT

;

END_PROPERTY

PROPERTY_SET PUBLIC nFoo : INT

;

END_PROPERTY

Sind Setter- als auch Getter-Methode definiert, so muss der Datentyp bei beiden Methoden gleich sein.

Für Eigenschaften können die gleichen Zugriffsbezeichner (Access Specifier) wie für Methoden verwendet werden, also INTERNAL, PRIVATE, PROTECTED und PUBLIC. Zusätzlich sind noch die Schlüsselwörter ABSTRACT und FINAL möglich. Wird kein Zugriffsbezeichner angegeben, so ist die Eigenschaft PROTECTED.

Soll eine Eigenschaft nur lesbar sein, so kann auf die Setter-Methode verzichtet werden oder diese wird auf PRIVATE gesetzt.

Eine Eigenschaft kann, wie eine Instanzvariable verwendet werden:

VAR

fbFoo : FB_Foo;

x : INT := 10;

END_VAR

fbFoo.nFoo := x; // Schreiben der Eigenschaft

x := fbFoo.nFoo; // Lesen der Eigenschaft

In der Setter- und Getter-Methode wird der Programmcode hinterlegt, um den Wert der Eigenschaft intern zu verwalten.

FUNCTION_BLOCK FB_Foo

VAR PRIVATE

_nFoo : INT; // Backing variable

END_VAR

PROPERTY_GET PUBLIC nFoo : INT

nFoo := _nFoo;

END_PROPERTY

PROPERTY_SET PUBLIC nFoo : INT

_nFoo := nFoo;

END_PROPERTY

END_FUNCTION_BLOCK

Beschrieben werden die Eigenschaften im Kapitel 6.6.5.11 Properties.

Assertions

Die Edition 4 definiert im Kapitel 6.6.2.5.17 Assertions die Funktion ASSERT, die den Eingangsparameter IN vom Typ BOOL und keinen Rückgabewert besitzt. ASSERT soll dazu dienen die Gültigkeit von Ausdrücken oder Variablen während der Entwicklung zu überprüfen.

Ist IN bei dem Aufruf TRUE, so hat die Funktion keine Auswirkungen. Ist IN aber FALSE, so soll ASSERT dem Entwickler dieses ‚mitteilen‘. Wie die Mitteilung aussieht, kann jeder Hersteller (der Entwicklungsumgebung) individuell definieren.

Ist die Entwicklung abgeschlossen hat der Aufruf von ASSERT keine Auswirkungen mehr, unabhängig welchen Wert der Eingangsparameter IN besitzt. Wie der Entwicklungsumgebung dieses mitgeteilt wird, kann vom Hersteller festgelegt werden.

Synchronisierung paralleler Programmausführung

Das Kapitel 6.9 Synchronization of concurrent execution ist in der Edition 4 neu hinzugekommen und definiert Objekte und Funktionen um Programmcode, der auf mehrere Tasks aufgeteilt wurde, zu synchronisieren. Eine Synchronisation ist beispielsweise dann erforderlich, wenn z.B. zwei parallele Programme auf eine gemeinsame Variable zugreifen, wobei ein Programm diese Variable auch verändert.

Damit parallellaufende Programme einfacher synchronisierbar sind, werden in der Edition 4 Mutexe und Semaphoren definiert.

Ich werde nur kurz die Funktionen vorstellen, die die Edition 4 definiert. Eine genaue Beschreibung dieser Konzepte wäre an dieser Stelle zu umfangreich, könnte aber Thema eines eigenen Post werden.

Mutex

Mutexe werden üblicherweise zur Modellierung kritischer Abschnitte verwendet. Ein Mutex kann gesperrt und entsperrt werden.

Es wird sowohl ein objektorientierter Ansatz definiert als auch ein Ansatz, der auf Funktionen basiert. Bei dem objektorientierter Ansatz ist die Basis der Funktionsblock MUTEX. Dieser besitzt die folgenden Methoden:

Zusätzlich besitzt MUTEX noch die Eigenschaften LOCK_COUNT und OWNER. OWNER dient dazu einen Wert zu speichern, der die Task identifiziert.

Bei dem Ansatz auf Basis von Funktionen stehen die entsprechenden Funktionen bereit:

- MUTEX_UNLOCK

- MUTEX_LOCK

- MUTEX_TRYLOCK

Semaphore

Auch hier wird sowohl ein objektorientierter Ansatz als auch ein Ansatz, der auf Funktionen basiert definiert. Für den objektorientierten Ansatz wurde der Funktionsblock SEMA definiert. Dieser besitzt die Methoden:

- RELEASE

- ACQUIRE

- TRY_ACQUIRE

Entsprechend wurden auch die folgenden Funktionen festgelegt:

- SEMA_RELEASE

- SEMA_ACQUIRE

- SEMA_TRY_ACQUIRE

Unterstützung BCD-Zahlen ist abgekündigt

In Zukunft werden BCD-Zahlen nicht weiter unterstützt. In der Edition 4 sind die folgenden Funktionen als Deprecated gekennzeichnet:

- IS_VALID_BCD

- BCD_TO_out und in_BCD_TO_out

- TO_BCD_out und in_TO_BCD_out

Fazit

Mein persönliches Highlight ist die Unterstützung von Mutexe und Semaphoren. In Zeiten, wo die CPUs immer mehr Kerne besitzen, müssen auch entsprechende Hilfsmittel bereitgestellt werden, um ein Programm auf mehrere Tasks zu verteilen.

Die restlichen Änderungen würde ich als allgemeine Pflege und Wartung bezeichnen. Gut, das hierbei auch Sachen aus der Norm entfernt werden, wenn diese keine Bedeutung mehr haben. Dazu gehört z.B. das Entfernen von IL als auch der Wegfall der Oktal-Literale.

Es wurden auch einige Punkte genauer definiert, beispielsweise die Frage, ob ARRAY[1..1] und ARRAY[1..0] erlaubt sind und wie sie sich verhalten (Kapitel 6.4.4.5.1).

Ansonsten sehe ich die Unterschiede nicht so umfangreich, wie zwischen Edition 2 (erschienen 2003) und Edition 3 (erschienen 2013).

Allerdings vermisse ich auch einige Punkte. Dazu gehören die lokalen Enums (implicit enumeration), optionale Parameter bei Methoden und Funktionen, als auch die Möglichkeit Methoden zu Überladen.

Im letzten Beitrag zu GreatBlogs ging es um die Resourcen-Optimierung der bereits bestehenden Software. Nachdem ein erster Nutzen des Projektes vorhanden ist, geht es ans Eingemachte. Um das eigentliche Suchthema. Dazu braucht es mehrere Dinge, eines davon ist ein Webcrawler, der nach Inhalten sucht.

Grundlegende Idee

Die Idee des Webcrawler ist, von einem Startpunkt ausgehend, neue Seiten bzw. Aktualisierungen zu finden. Diese wandern in einen Index und werden in weiterer Folge von einem anderen Prozess thematisch kategorisiert und mit einer Relevanz versehen.

Erste Iterationen und Learnings

Theoretisch ist ein Webcrawler eine einfache Sache. Aber wie immer in der Softwareentwicklung trifft Theorie auf Praxis und es gibt Themen, die unerwartet sind, aber auch solche, die bewusst auf später verschoben werden.

Ich wählte einen iterativen Ansatz mit dem Ziel, einen einfachen Crawler funktional zu haben und diesen in weiterer Folge kontinuierlich zu optimieren und um neue Features anzureichern.

Webcrawler v0.1.0

Wie auch das bisherige Backend, ist der Webcrawler mit Go geschrieben. Er gibt sich als gbbot zu erkennen. Ausgehend von einer Startdomain wird diese durchsucht und sowohl die einzelnen Seiten dieser Domain, als auch weitere Domains persistiert.

Im nächsten Schritt werden die neu gefundenen Domains durchsucht – nach demselben Verfahren.

Mit net/http und net/url bring Go alles mit, was man braucht.

Webcrawler v0.2.0

Bereits nach dem dritten Durchlauf gab es eine Unmenge an Domains, die natürlich mit dem Thema Blogs nichts mehr zu tun hat. Im Grunde finden sich alle Social Media-Plattformen und großen Tech-Buden in der Liste. Es muss also doch eine manuelle Freischaltung her.

Es werden zwar weiterhin alle gefundenen Domains gespeichert, allerdings müssen die zu crawlenden Domains manuell aktiviert werden. Das ist zwar aktuell Handarbeit, aber ohne eindeutige Erkennung, dass es sich hierbei um ein Blog handelt, gibt es keine andere Möglichkeit.

Der bisherige Nachteil: Das Parsen und Verfolgen ist nicht ganz billig.

Webcrawler v0.3.0

Um den gesamten Parsing-Prozess zu verbessern, wird nun zu Beginn überprüft, ob es eine sitemap.xml gibt. Wenn ja, wird diese herangezogen. Sitemap-Index-Dateien werden genauso unterstützt, wie Standard-Sitemap-Dateien.

In diesem Fall werden nur diese Seiten evaluiert und lediglich neue gefundene Domains mitgeschrieben, aber keinen weiteren Links gefolgt.

Das ist in Summe wesentlich performanter bzw. speichereffizienter, als sich alle gecrawlten Seiten zu merken und beim Durchsuchen des Trees zu prüfen, ob der gefundene Link bereits überprüft wurde.

Für die Arbeit mit den Sitemap-Dateien setze ich auf gopher-parse-sitemap. Die Lib ist schon älter, aber die Abhängigkeiten sind überschaubar und am Sitemap-Standard hat sich nichts weiter geändert, also kein Problem.

Learnings

Defensives Programmieren und so, ihr kennt das.

Aber das, was der Crawler da so findet, ist teilweise schon sehr grenzwertig. Auf jeden Fall muss er mit zahlreichen “Edge-Cases” umgehen können:

- Veraltete Links in Form von HTTP statt HTTPS

- Client-Links

- Malformed Links

- Dead-Links

- Nicht mehr existierende Domains

Und da gibt es noch weitere Fälle. Manchmal würde ich tatsächlich gerne einige Domaininhaber*innen anschreiben und ihnen einen Liste von unsinnigen Links mitteilen – aber das ist eine völlig andere Geschichte.

Weitere Verbesserungen

Natürlich gibt es noch viel zu tun, denn der Webcrawler ist bei weitem noch nicht optimal. Das sind die Themen, die als nächstes anstehen.

- Berücksichtigung robots.txt

- Einschränkung Sprache (vorerst Deutsch)

- Berücksichtigung /slashes

Danach wird es in Richtung “Themen-Erkennung” der Beiträge gehen.

Bei Interesse also bitte gerne bei GreatBlogs vorbeischauen.

Der Beitrag GreatBlogs – Ein Webcrawler entsteht erschien zuerst auf Norbert Eder.

In GreatBlogs – Technik-Umschwung am Frontend habe ich schon Änderungen an der Technologie-Auswahl angekündigt. Ein Teil dessen wurde mittlerweile auch umgesetzt. Schauen wir uns die Änderungen im Detail an.

Feed-Generierung

Der Beitrags-Feed wurde im ersten Schritt mit Vue.js realisiert. Das ist nett, aber im Grunde ergibt das dann doch bei jedem Aufrung eine Query gegen die Datenbank. Nun ist es nicht so relevant, auf Sekundenbasis neue Beiträge tatsächlich auch zu listen. Die Entscheidung, den Feed-Reader zu generieren und statisch auszuliefern, war daher sehr einfach.

Go bietet eine Templating-Engine an, die für diese Zwecke perfekt ist. Also habe ich Templates und Styles entworfen und per Go hole ich die relevanten Daten, jage sie durch die Templating-Engine und fertig ist das Ergebnis.

Da ohnehin alle 30 Minuten per Cronjob die registrierten Feeds aktualisiert wird, wird im Zuge dessen auch die Feed-Seite im Anschluss neu generiert.

Blogger Auflistung

In dieselbe Kerbe schlägt die neue Blogger-Auflistung. Diese zeigt alle registrierten Blogs an. Da sich diese noch seltener ändert, reicht eine Aktualisierung einmal am Tag. Auch dies wird über einen Cronjob durchgeführt.

RSS-Feeds

Wie im Screenshot oben zu sehen ist, werden mittlerweile auch RSS-Feeds angeboten. Hierfür gibt es eine praktische Go-Bibliothek: Gorilla Feeds.

Mit dieser Bibliothek können Atam bzw. RSS 2.0 Feeds sehr einfach erzeugt werden. Die Einbindung von Feeds ist damit ein Kinderspiel.